Ви напевне встановлювали різноманітні розширення у Firefox, Chrome та Edge як для особистих, так і для професійних потреб. Але як дізнатися, чи безпечне незнайоме розширення? Новий веб-сайт покликаний попередити користувачів про підозрілі та шкідливі розширення ще до їх встановлення.

Запущений провайдером безпеки браузерів LayerX, безкоштовний сервіс ExtensionPedia прагне допомогти як окремим користувачам, так і підприємствам, виявляючи ризиковані розширення браузерів. Ця онлайн-база даних оцінює безпеку понад 200 000 розширень для Chrome, Firefox та Edge.

Звісно, розробники браузерів намагаються перевіряти розширення перед їх появою у відповідних магазинах, включаючи Chrome Web Store, Firefox Add-ons та Edge Add-ons. Однак іноді шкідливе розширення може обійти систему безпеки, особливо якщо воно імітує легітимну програму.

Рейтинги та відгуки користувачів також можуть допомогти визначити, чи є розширення справжнім і надійним. Проте навіть вони не завжди розкривають ризики та вразливості, які може нести конкретне розширення.

Додатковий рівень інформації

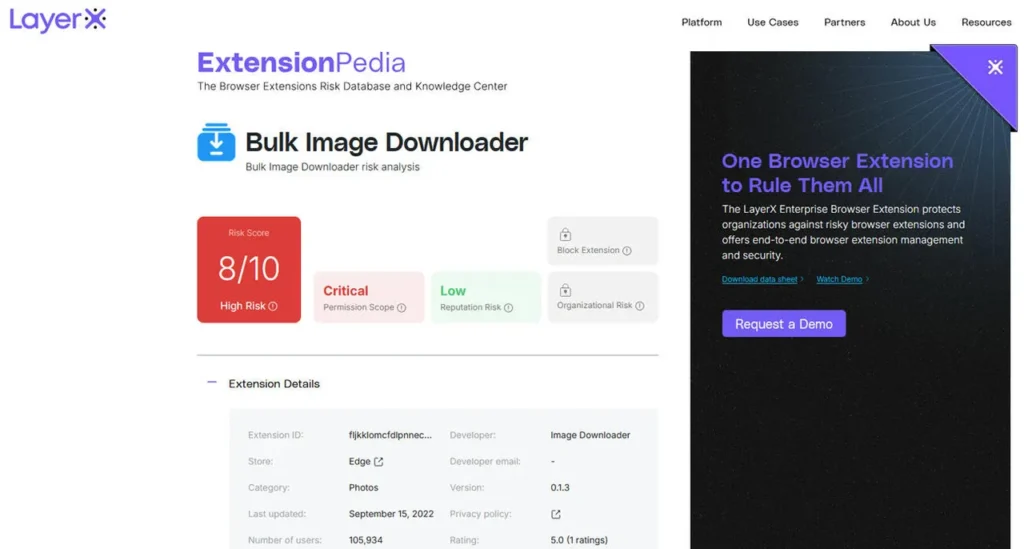

ExtensionPedia надає додатковий рівень інформації, вказуючи, які розширення є безпечними, ризикованими або шкідливими. Сайт оцінює кожне розширення бальною оцінкою ризику та рівнем ризику. Загалом, чим нижчі оцінки, тим безпечніше розширення. Користувачі можуть переглядати списки багатьох популярних розширень або шукати конкретне за назвою.

Наприклад, ChatGPT Search отримує оцінку ризику 1 з 10, LastPass — 2,1 з 10, а Grammarly — 1,2 з 10. Однак оцінка ризику розповідає лише частину історії. LastPass критикують за дозволи, які воно вимагає, та вразливості, які можуть бути використані зловмисниками — два з яких оцінені як критичні. Grammarly також запитує певні дозволи та має дві критичні вразливості.

Інші розширення отримують значно вищі оцінки ризику. Stealthy, розширення Chrome зі 100 000 користувачів та 1600 оцінками, має бал ризику 7,4, тоді як розширення Edge Bulk Image Downloader з понад 100 000 користувачів, але без відгуків, отримує оцінку ризику 8. Додаткові деталі доповнюють картину.

Stealthy отримує одне зауваження щодо дозволів. ExtensionPedia пояснює, що дозвіл проксі цього розширення може вплинути на маршрутизацію інтернет-трафіку користувача, відкриваючи двері для атак типу “людина посередині” (MITM). Bulk Image Downloader отримує п’ять зауважень щодо дозволів з однією критичною вразливістю, однією високою, двома середніми та однією низькою.

Підсумок

Рекомендується переглянути всю інформацію, надану для кожного розширення, включаючи оцінку ризику, репутаційний ризик та обсяг дозволів.

Аналіз базується на анонімних даних, зібраних з мільйонів сеансів браузера за допомогою платформи LayerX. Сторінка кожного розширення також містить інформацію про його магазин, категорію, останнє оновлення, посилання на магазин, розробника, версію, рейтинг у магазині та кількість оцінок.

“Хоча розширення браузерів часто вважаються нешкідливими, на практиці їм часто надаються широкі дозволи доступу до особистої інформації та даних користувачів, що спонукає хакерів використовувати їх як канал атак для крадіжки облікових даних, захоплення акаунтів та викрадення даних”, — зазначив співзасновник і генеральний директор LayerX Ор Ешед у прес-релізі. “Коли хтось встановлює розширення браузера — чи то для особистого використання, чи для роботи — користувачі та їхні організації не мають уявлення про те, які дозволи має кожне розширення, наскільки авторитетний автор розширення та який профіль ризику має розширення”.