Фахівці компанії AdaptiveMobile Security повідомили подробиці про небезпечну проблему в технології поділу мережі 5G. Уразливість потенційно може надати зловмисникові доступ до даних і дозволити здійснювати атаки типу “відмови в обслуговуванні” на різні сегменти мережі 5G оператора мобільного зв’язку.

Технологія розподілу мережі дозволяє оператору мобільного зв’язку розділити своє ядро і радіомережу на кілька окремих віртуальних блоків, що надають різні обсяги ресурсів і пріоритизації для різних типів трафіку.

Незважаючи на те, що ймовірність атаки невисока через обмежену кількість операторів мобільного зв’язку з декількома активними мережевими сегментами в своїх мережах, експерти AdaptiveMobile Security попередили про значні ризики безпеки для підприємств. Дослідники вивчили базові мережі 5G, що містять як загальні, так і виділені мережеві функції, і повідомили, що за наявності “гібридних” мережевих функцій, що підтримують кілька шарів, відсутнє зіставлення між ідентифікаторами прикладного і транспортного рівнів. Ця проблема в галузевих стандартах потенційно може дати зловмисникові можливість отримати доступ до даних і запустити атаки типу “відмова в обслуговуванні” в декількох сегментах, якщо у них є доступ до архітектури на основі сервісів 5G.

Хакер, який використовує функцію граничної мережі, підключену до архітектури на основі послуг оператора, може використовувати уразливість в розробці стандартів поділу мережі, щоб мати доступ як до базової мережі оператора, так і до сегментів мережі для інших підприємств. Оператор і його клієнти піддаються ризику втрати конфіденційних даних про місцезнаходження, інформації про платежі тощо.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Як створити гостьову мережу Wi-Fi та навіщо вона потрібна?

Що таке зловмисне ПЗ? Все, що потрібно знати про віруси, трояни та програми-вимагачі

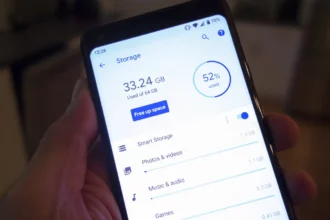

Як обмежити додаткам використання даних у фоновому режимі на Android? – ІНСТРУКЦІЯ

Як налаштувати автовидалення повідомлень у Telegram? – ІНСТРУКЦІЯ

Як заборонити сайтам надсилати Вам сповіщення у Chrome на Android? – ІНСТРУКЦІЯ

Нагадаємо, на VirusTotal були виявлені кілька зразків трояна XCSSET, які здатні працювати на пристроях з чипами Apple Silicon (M1). Троян вміє красти файли куки з Safari, інформацію з додатків Evernote, Skype, Notes, QQ, WeChat і Telegram, а також шифрувати файли і впроваджувати шкідливий JavaScript сторінки, що відкривається у браузері, за допомогою XSS-атаки

Окрім цього, у Google Play Маркет знайшли понад десять додатків, що завантажують троянську програму Joker. Ця шкідлива програма примітна тим, що таємно оформляє підписку на преміум-послуги. Вона також вміє перехоплювати SMS, красти конфіденційні дані і список контактів, встановлювати бекдор, генерувати фейковий відгуки, нав’язливо показувати рекламу

Також понад 10 різних APT-груп, які використовують нові уразливості Microsoft Exchange для компрометації поштових серверів, виявили дослідники з кібербезпеки. Дослідники ESET виявили наявність веб-шелів (шкідливі програми або скрипти, які дозволяють дистанційно управляти сервером через веб-браузер) на 5 тисячах унікальних серверах у понад 115 країнах світу.

До речі, хакери вигадали хитрий спосіб викрадення даних платіжних карток у скомпрометованих інтернет-магазина. Замість того, щоб надсилати інформацію про картку на контрольований ними сервер, хакери приховують її у зображенні JPG та зберігають на самому веб-сайті, з якого власне, і були викраденні дані.

А команда експертів змогла отримати доступ до камер відеоспостереження, встановлених в компаніях Tesla, Equinox, медичних клініках, в’язницях і банках. Фахівці опублікували зображення з камер, а також скріншоти своєї здатності отримати доступ суперкористувача до систем спостереження, які використовують в компанії Cloudflare і в штаб-квартирі Tesla.