У п’ятницю Чехія і Німеччина виявили, що вони стали об’єктом довгострокової кампанії кібершпигунства, яку проводила пов’язана з росією організація APT28, що викликало засудження з боку Європейського Союзу, НАТО, Великої Британії та Сполучених Штатів.

Міністерство закордонних справ Чеської Республіки у своїй заяві повідомило, що деякі неназвані організації в країні були атаковані з використанням вразливості в системі безпеки Microsoft Outlook, про яку стало відомо на початку минулого року.

“Кібератаки, спрямовані на політичні організації, державні установи та об’єкти критичної інфраструктури, не лише становлять загрозу національній безпеці, але й підривають демократичні процеси, на яких базується наше вільне суспільство”, – заявили в МЗС.

Вразливість, про яку йдеться, – це CVE-2023-23397, нині виправлена критична помилка підвищення привілеїв в Outlook, яка може дозволити зловмиснику отримати доступ до хешів Net-NTLMv2, а потім використати їх для аутентифікації за допомогою ретрансляційної атаки.

Федеральний уряд Німеччини (Bundesregierung) пов’язав зловмисника з кібератакою на Виконавчий комітет Соціал-демократичної партії, який протягом “відносно тривалого періоду” використовував ту саму вразливість в Outlook, що дозволило йому “скомпрометувати численні електронні поштові скриньки”.

Деякі з галузевих вертикалей, на які спрямована кампанія, включають логістику, озброєння, авіаційну та космічну промисловість, ІТ-послуги, фонди та асоціації, розташовані в Німеччині, Україні та Європі, причому Федеральне відомство також пов’язує цю групу з атакою на німецький федеральний парламент (Бундестаг) у 2015 році.

APT28, яка, за оцінками, пов’язана з військовою частиною 26165 ГРУ ГШ ЗС РФ, також відстежується ширшою спільнотою фахівців з кібербезпеки під назвами BlueDelta, Fancy Bear, Forest Blizzard (раніше Strontium), FROZENLAKE, Iron Twilight, Pawn Storm, Sednit, Sofacy і TA422.

Наприкінці минулого місяця корпорація Microsoft звинуватила хакерську групу у використанні компонента Microsoft Windows Print Spooler (CVE-2022-38028, оцінка CVSS: 7,8) в якості нульового дня для доставки раніше невідомого спеціального шкідливого програмного забезпечення під назвою GooseEgg для проникнення в українські, західноєвропейські та північноамериканські урядові, неурядові, освітні та транспортні організації.

НАТО заявила, що гібридні дії росії “становлять загрозу безпеці Альянсу”. Рада Європейського Союзу також підтримала цю позицію, заявивши, що “зловмисна кібер-кампанія демонструє безперервну модель безвідповідальної поведінки росії в кіберпросторі”.

“Нещодавня активність кібергрупи ГРУ росії APT28, включаючи атаку на керівництво Соціал-демократичної партії Німеччини, є останнім прикладом відомої моделі поведінки російських спецслужб, спрямованої на підрив демократичних процесів у всьому світі”, – заявив уряд Великої Британії.

Державний департамент США заявив, що APT28 відома своєю “зловмисною, підлою, дестабілізуючою і підривною поведінкою”, а також тим, що вона віддана “безпеці наших союзників і партнерів і підтримці міжнародного порядку, заснованого на правилах, в тому числі в кіберпросторі”.

Раніше в лютому цього року скоординовані дії правоохоронних органів зруйнували ботнет, що складався з сотень малих офісних і домашніх маршрутизаторів (SOHO) в США і Німеччині, які, як вважають, учасники APT28 використовували для приховування своєї зловмисної діяльності, наприклад, використання CVE-2023-23397 проти цілей, що становлять інтерес для них.

Згідно зі звітом компанії з кібербезпеки Trend Micro, опублікованим цього тижня, сторонній злочинний проксі-ботнет існує з 2016 року і складається не лише з роутерів Ubiquiti, але й з інших роутерів на базі Linux, пристроїв Raspberry Pi та віртуальних приватних серверів (VPS).

“Суб’єкт загрози [що стоїть за ботнетом] зміг перемістити частину ботів EdgeRouter з командно-контрольного сервера, який було виведено з ладу 26 січня 2024 року, на новостворену інфраструктуру на початку лютого 2024 року”, – заявили в компанії, додавши, що юридичні обмеження та технічні проблеми завадили ретельному очищенню всіх захоплених роутерів.

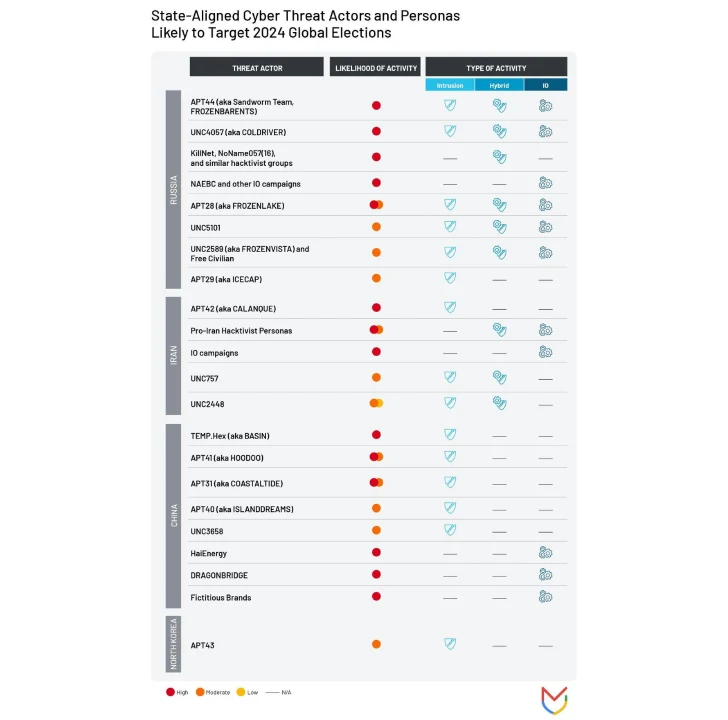

Згідно з оцінкою, оприлюдненою минулого тижня дочірньою компанією Google Cloud Mandiant, яка займається розробкою хмарних технологій, що фінансується державою, – крадіжка даних, деструктивні атаки, DDoS-кампанії та операції впливу – також можуть становити серйозну загрозу для виборів у таких регіонах, як США, Великобританія та ЄС, з боку численних груп, таких як APT28, APT29, APT44 (також відома як Sandworm), COLDRIVER і KillNet.

“У 2016 році пов’язаний з ГРУ APT28 скомпрометував цілі організації Демократичної партії США, а також особистий акаунт голови передвиборчої кампанії кандидата в президенти від Демократичної партії і організував кампанію з витоку даних напередодні президентських виборів 2016 року”, – зазначають дослідники Келлі Вандерлі та Джеймі Колльєр.

Крім того, дані Cloudflare та NETSCOUT свідчать про сплеск DDoS-атак на Швецію після її вступу до альянсу НАТО, що повторює картину, яка спостерігалася під час вступу Фінляндії до НАТО у 2023 році.

“Ймовірними винуватцями цих атак є хакерські групи NoName057, Anonymous Sudan, Russian Cyber Army Team і KillNet”, – заявили в NETSCOUT. “Всі ці групи є політично мотивованими і підтримують російські ідеали”.

Ці події відбуваються в той час, коли урядові установи Канади, Великобританії та США випустили новий спільний інформаційний бюлетень, щоб допомогти захистити організації критичної інфраструктури від постійних атак, які з 2022 року здійснюються проросійськими хактивістами проти промислових систем управління (ICS) та малих систем операційних технологій (OT).

“Діяльність проросійських хактивістів здебільшого обмежується нескладними методами, які маніпулюють обладнанням ICS для створення неприємних ефектів, – зазначають агентства. “Однак розслідування показали, що ці суб’єкти здатні застосовувати методи, які становлять фізичну загрозу для незахищених і неправильно налаштованих середовищ відкритих даних”.

Цілями цих атак є організації в північноамериканських і європейських секторах критичної інфраструктури, включаючи системи водопостачання та водовідведення, дамби, енергетику, харчову промисловість і сільське господарство.

Хактивістські групи отримують віддалений доступ, використовуючи публічно доступні підключення до Інтернету, а також заводські паролі за замовчуванням, пов’язані з людино-машинними інтерфейсами (HMI), поширеними в таких середовищах, з подальшим втручанням у критично важливі параметри, вимкненням механізмів сигналізації та блокуванням доступу операторів шляхом зміни адміністративних паролів.

Рекомендації щодо зменшення загрози включають зміцнення людино-машинних інтерфейсів, обмеження доступу ОТ-систем до Інтернету, використання надійних та унікальних паролів, а також впровадження багатофакторної автентифікації для всіх доступів до ОТ-мережі.

“Ці хактивісти намагаються скомпрометувати модульні промислові системи управління (АСУ ТП), що мають доступ до Інтернету, через їхні програмні компоненти, такі як людино-машинні інтерфейси (HMI), використовуючи програмне забезпечення для віддаленого доступу до віртуальних мережевих обчислень (VNC) і паролі за замовчуванням”, – йдеться в повідомленні.

https://cybercalm.org/rosijski-hakery-atakuvaly-ukrainu-acidpour/