В комп’ютери з Windows іноді потрапляють віруси та інше зловмисне програмне забезпечення, але не кожен ПК заражається шкідливим програмним забезпеченням. Як перевірити, чи є у вас насправді вірус? Читайте у статті.

Які ознаки вірусу?

Погана продуктивність, збої програми та зависання комп’ютера іноді можуть бути ознакою вірусу чи іншого типу шкідливого програмного забезпечення, що спричиняє загрозу. Однак це не завжди так: Є багато інших причин проблем, які можуть уповільнити Ваш ПК.

Крім того, те, що Ваш ПК працює нормально, не означає, що він не має зловмисного програмного забезпечення. Віруси десятиліття тому часто були активними, вони використовували багато системних ресурсів. Сучасні зловмисні програми, швидше за все, ховаються на задньому плані, намагаючись ухилитися від виявлення, щоб непомітно фіксувати, наприклад, номери Вашої кредитної картки та іншу особисту інформацію. Іншими словами, сучасні зловмисні програми часто створюються злочинцями лише для того, щоб заробити гроші, а добре продумане зловмисне програмне забезпечення взагалі не спричинить помітних проблем на ПК.

Однак, раптова погана продуктивність ПК може бути однією з ознак наявності у Вас шкідливих програм. Дивні програми у Вашій системі можуть також вказувати на зловмисне програмне забезпечення. Але деякі програми можуть спливати в вікні командного рядка, коли вони оновлюються, тому дивні вікна, що спалахують на Вашому екрані і швидко зникають, можуть бути нормальною частиною законного програмного забезпечення Вашої системи.

Іноді зловмисне програмне забезпечення спричиняє проблеми з ПК, а іноді все добре, але віруси виконують свою мету на задньому плані. Єдиний спосіб точно знати, чи є у вас зловмисне програмне забезпечення – це перевірити Вашу систему.

Як перевірити, чи є в процесах віруси?

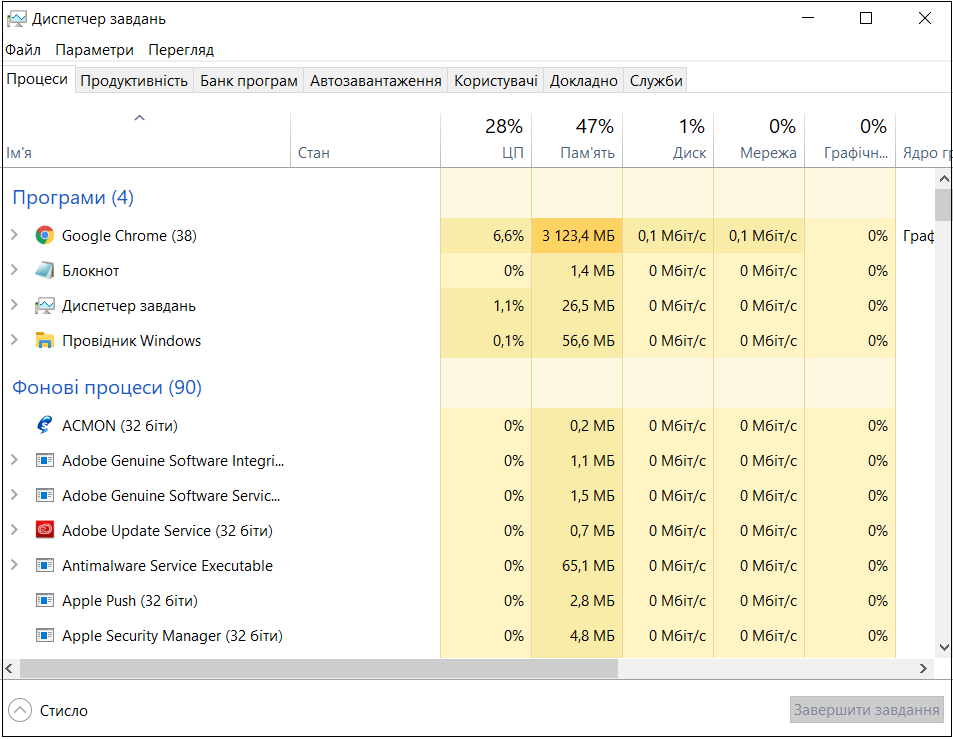

Вам може бути цікаво, чи на Вашому комп’ютері є вірус, оскільки ви побачили дивний процес у диспетчері завдань Windows, який Ви можете відкрити, натиснувши Ctrl+Shift+Esc або клацнувши правою кнопкою миші панель завдань Windows і вибравши “Диспетчер завдань”.

Тут нормально бачити досить багато процесів – натисніть “Детальніше”, якщо Ви бачите менший список. Багато з цих процесів мають дивні, заплутані назви. Це нормально. Windows включає в себе досить багато фонових процесів, виробник вашого ПК додав деякі, а встановлені програми часто додають ще.

Зловмисне програмне забезпечення, яке погано поводиться, часто використовує великий ресурс процесора, пам’яті або дискових ресурсів, і тут може виділятися. Якщо Вам цікаво, чи є конкретна програма шкідливою, клацніть на неї правою кнопкою миші в диспетчері завдань та виберіть “Пошук в Інтернеті”, щоб знайти більше інформації.

Якщо під час пошуку в процесі пошуку з’являється інформація про зловмисне програмне забезпечення, це знак, що Ви, ймовірно, маєте зловмисне програмне забезпечення. Однак не вважайте, що Ваш комп’ютер не захищений від вірусів лише тому, що процес виглядає законним. Процес може брехати і сказати, що це “Google Chrome” або “chrome.exe”, але це може бути лише зловмисне програмне забезпечення, що вказує на Google Chrome, який знаходиться в іншій папці Вашої системи. Якщо Ви стурбовані тим, що у Вас може бути зловмисне програмне забезпечення, радимо здійснити перевірку проти зловмисного програмного забезпечення.

Опція “Пошук онлайн” недоступна в Windows 7. Якщо Ви використовуєте Windows 7, Вам доведеться замість цього процесу підключити назву процесу до Google або іншої пошукової системи.

Як сканувати комп’ютер на наявність вірусів?

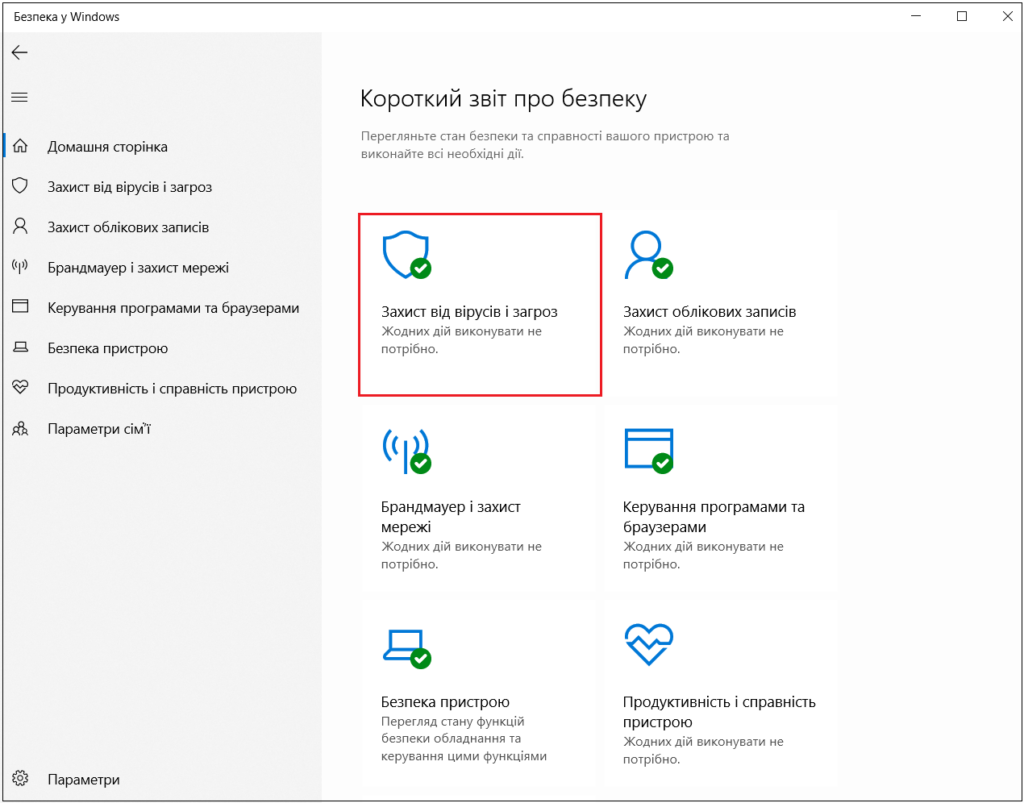

За замовчуванням Windows 10 завжди сканує Ваш ПК на наявність шкідливих програм за допомогою вбудованої програми безпеки Windows, також відомої як Windows Defender. Однак Ви можете виконати сканування вручну.

У Windows 10 відкрийте меню “Пуск”, введіть “Захист” та натисніть ярлик “Безпека Windows”, щоб відкрити його. Ви також можете перейти до Налаштування>Оновлення та захист> Безпека Windows> Відкрити безпеку Windows.

Щоб виконати сканування проти зловмисного програмного забезпечення, натисніть “Захист від вірусів та загроз”.

Якщо вам потрібна друга думка – завжди гарна ідея, якщо Ви стурбовані тим, що у Вас є зловмисне програмне забезпечення, а Ваш основний антивірус нічого не знаходить – ви також можете виконати сканування за допомогою іншого захисту.

Зверніть увагу, що у Windows 7 не вбудоване антивірусне програмне забезпечення. Для безкоштовного антивірусу можна завантажити Microsoft Security Essentials і запустити сканування за допомогою нього. Це забезпечує аналогічний захист програмного забезпечення, як Windows Defender, що вбудований в Windows 10.

Якщо Ваша антивірусна програма знайшла зловмисне програмне забезпечення, але виникла проблема з її видаленням, спробуйте виконати сканування в безпечному режимі. Ви також можете переконатися, що у Вас немає зловмисного програмного забезпечення на вашому ПК, повернувши Windows 10 до типового стану.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

- ЯК ОЧИСТИТИ КЕШ ТА ФАЙЛИ COOKIES У БРАУЗЕРІ FIREFOX? – ІНСТРУКЦІЯ

- ПОРАДИ ЩОДО ОРГАНІЗАЦІЇ СВОЇХ ДОДАТКІВ ДЛЯ IPHONE АБО IPAD

- ЯК ЗАПОБІГТИ ДЕФРАГМЕНТАЦІЇ ТВЕРДОТІЛОГО НАКОПИЧУВАЧА SSD? ІНСТРУКЦІЯ

- НАВІЩО ПОТРІБЕН МЕНЕДЖЕР ПАРОЛІВ ТА ЯК ПРАВИЛЬНО ЙОГО ОБРАТИ?

- ЯК ЗАБОРОНИТИ GOOGLE ЗБИРАТИ ВАШІ ДАНІ ТА НАЛАШТУВАТИ ЇХНЄ АВТОВИДАЛЕННЯ? ІНСТРУКЦІЯ

Ноутбук та рідина – це погана комбінація, але трапляються випадки, коли вони все ж таки “об’єднуються”. Про те, що робити, якщо це сталося, читайте у статті.

Також після тестування стало відомо, що надзвичайно популярний сьогодні додаток – TikTok, зберігає вміст буфера обміну кожні кілька натискань клавіш. Цей факт насторожив багатьох користувачів, але TikTok лише один із 53 додатків, які зберігають інформацію про користувачів таким чином.

Стало відомо, що мешканець Житомирщини підмінив міжнародного мобільного трафіку на понад півмільйона гривень. Крім цього, встановлено інші злочинні осередки які здійснюють підміну міжнародного трафіку в різних регіонах країни.

До речі, хакери використовували шкідливе програмне забезпечення, через яке викрадали реквізити банківських електронних рахунків громадян США, Європи, України та їхні персональні дані. Зокрема, через електронні платіжні сервіси, у тому числі заборонені в Україні російські, вони переводили викрадені гроші на власні рахунки у вітчизняних та банках РФ і привласнювали.

Хакери зараз користуються сервісом Google Analytics для крадіжки інформації про кредитні картки із заражених сайтів електронної комерції. Відповідно до звітів PerimeterX та Sansec, хакери зараз вводять шкідливий код, призначений для крадіжки даних на компрометованих веб-сайтах.