Хакерська група, що називає себе «LAPSUS$», заявила про злам однієї з найбільших фармацевтичних компаній світу — AstraZeneca. Зловмисники стверджують, що отримали доступ до приблизно 3 ГБ внутрішніх даних, включно з вихідним кодом, конфігураціями хмарної інфраструктури та інформацією про співробітників.

Що стверджують хакери

Згідно з публікацією на хакерському форумі та офіційному сайті групи, зловмисники нібито отримали доступ до:

- Даних про співробітників

- Повного вихідного коду (Java, Angular, Python)

- Секретних даних та облікових записів (приватні ключі, дані сховищ)

- Конфігурацій хмарної інфраструктури (AWS, Azure, Terraform)

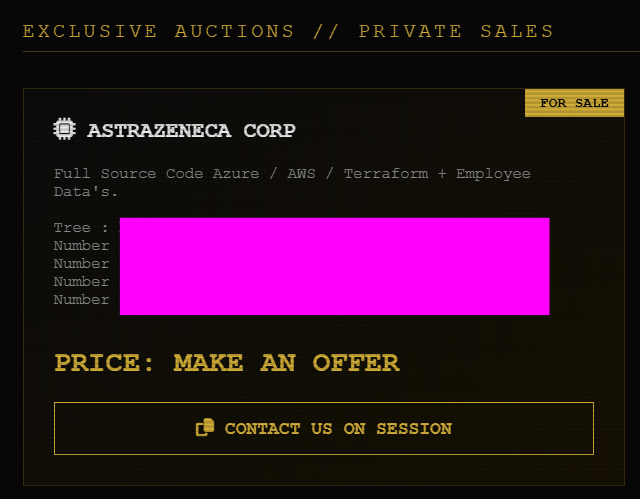

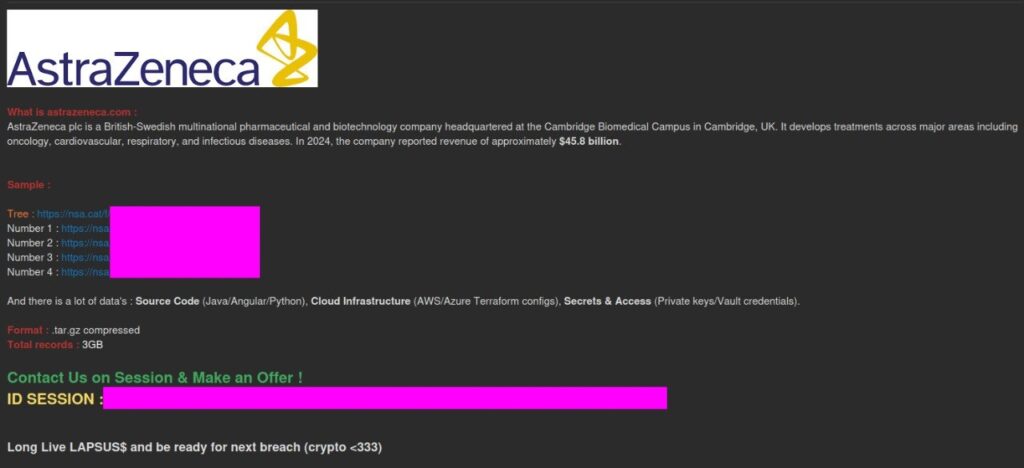

Публікація містить посилання на архіви у форматі .tar.gz загальним обсягом близько 3 ГБ. Хакери намагаються продати дані тому, хто запропонує найвищу ціну, і опублікували зразки файлів на підтвердження своїх заяв.

На скріншоті з публікацією відображається брендинг AstraZeneca, повідомлення про продаж даних, ідентифікатор сесії для переговорів та гасло, що посилається на попередню хакерську активність групи.

Аналіз опублікованих зразків

Видання Hackread проаналізувало зразки даних, які поділяються на три основні категорії: дані GitHub, дані третіх сторін та фінансова інформація.

1. Дані користувачів GitHub Enterprise

Один зі зразків містить структуровані записи, схожі на експорт з корпоративного середовища GitHub. Поля включають:

- Імена співробітників

- Посилання на центри витрат

- Типи ліцензій (Enterprise)

- Ролі та дозволи в корпоративному середовищі

- Статус двофакторної автентифікації

- Імена користувачів GitHub та посилання на профілі

- Організаційні ролі (Owner, Member)

Оцінка: Структура даних відповідає реальним корпоративним експортам із GitHub або систем управління доступом. Детальне розподілення ролей у численних внутрішніх організаціях свідчить про доступ із середини корпоративного середовища, а не про інформацію, зібрану через публічні джерела.

Наявність численних облікових записів із правами «Owner» у кількох репозиторіях підвищує ризики — якщо дані справжні, така інформація про доступ є надзвичайно чутливою і може розкрити внутрішню ієрархію доступу та дозволити цілеспрямовані атаки.

2. Дані про доступ підрядників та третіх сторін

Інший набір даних, схоже, відстежує запити на доступ та реєстрацію зовнішніх співробітників, включаючи:

- Внутрішні ідентифікатори користувачів

- Повні імена та електронні адреси

- Коментарі від внутрішніх команд

- Назви компаній (IQVIA, Parexel, Labcorp тощо)

- Статус доступу до внутрішніх систем (наприклад, Confluence)

Оцінка: Ці дані виглядають як внутрішній журнал управління доступом або реєстрації, що містить персональну інформацію разом із деталями організаційних зв’язків. Наявність операційних коментарів вказує на справжні дані внутрішніх робочих процесів, а не на сфабриковану інформацію.

З огляду на характер інформації, рівень ризику можна вважати від помірного до високого, оскільки розкриття інформації про підрядників та системи доступу може використовуватися для цілеспрямованих атак соціальної інженерії.

3. Загальні фінансові дані

Третій набір даних містить загальну фінансову статистику з позначкою «Усі галузі» з такими полями:

- Активи

- Заробітні плати

- Загальний дохід

- Витрати

Оцінка: Ці дані, схоже, складаються з публічної або загальної статистичної інформації, а не чогось специфічного для AstraZeneca. Ймовірно, їх додали для збільшення обсягу зразків або відволікання уваги від важливіших даних. Рівень ризику — низький, без явної чутливості чи прямого зв’язку з операціями AstraZeneca.

Оцінка чутливості даних

| Тип даних | Чутливість | Можливий вплив |

|---|---|---|

| Ролі GitHub Enterprise | Висока | Підвищення привілеїв, картування внутрішньої структури |

| Дані співробітників/підрядників | Помірна-висока | Фішинг, соціальна інженерія |

| Конфігурації хмарної інфраструктури (заявлені) | Критична | Повна компрометація середовища |

| Загальні фінансові дані | Низька | Відсутність прямого ризику |

Якщо заявлені «секретні дані та доступи» справжні, це становитиме найсерйозніший ризик, хоча прямих доказів наявності такої інформації у переглянутих зразках немає.

Що відомо про групу

Варто зазначити, що атрибуція на хакерських форумах ненадійна, і використання назви «LAPSUS$» не підтверджує причетність саме цієї групи до інциденту.

На момент публікації ці твердження залишаються неперевіреними. AstraZeneca поки не прокоментувала ситуацію.