Взяти активну участь в порятунку планети від пандемії Covid-19 можуть всі охочі. До того ж, навіть не виходячи з дому, що особливо зручно в умовах карантину.

Для цього не треба бути хіміком чи лікарем – можна взагалі не мати жодної освіти. Ба більше – не обов’язково навіть бути повнолітнім.

Щоб допомогти вченим у пошуках ефективних ліків від коронавірусу, достатньо мати комп’ютер і трохи вільного часу. Навіть постійний доступ до Інтернету не є обов’язковим – грати можна й офлайн, пише BBC.

Все правильно, грати. Наукові пошуки можна вести, вирішуючи просторові задачі, з більшістю з яких з легкістю впорається навіть учень середньої школи. Проте за усім цим ховається серйозна наука.

Гру під назвою Fold.it розробили в Центрі ігрової науки (Center for Game Science) в Сіетлі як спільний проєкт п’яти провідних американських вишів, основний з яких – Інститут білкового дизайну при Вашингтонському університеті.

Спочатку платформа створювалася для боротьби з іншими хворобами – передусім з ВІЛ та різними видами раку. Але зараз вона повністю присвячена пошуку ліків від Covid-19.

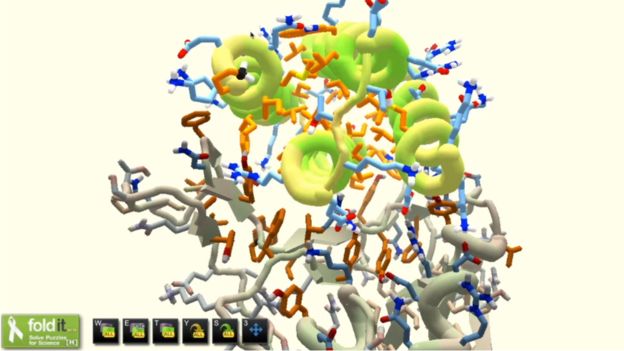

На перший погляд гра трохи нагадує віртуальний 3D-конструктор – хіба що з деталями дещо незвичної форми. Одні схожі на гілки дерев, інші – на закручені по спіралі макарони або кукурудзяні палички.

Цей конструктор виглядає так, ніби його хтось уже збирав, поєднавши деталі в довгий ланцюг. Але зібрав якось неправильно, наче поспішаючи, – і навіть позначив місця, де можна зробити краще.

У цьому й полягає завдання гравця – вдосконалити конструкцію, обертаючи фрагменти відносно одне одного, щоб досягти оптимальної форми.

Насправді конструктор – це молекула білка. Тільки білок несправжній – ланцюг згенерований комп’ютером зі стандартного набору амінокислот методом випадкових чисел.

Загалом амінокислот, з яких складаються білки, всього 20 – здавалося б, не так вже й багато. Але як із букв абетки створена безкінечна кількість текстів – так і з двох десятків амінокислот теоретично можна зібрати безкінечну кількість протеїнів, нанизуючи їх у довільному порядку. Варіантів дуже багато.

Кожна ланка має свій власний набір хімічних уразливостей, усі вони взаємодіють, і завдяки цьому довгий ланцюг згортається в клубок. Але не довільно, а завжди однаково.

Архітектура кожного білка унікальна й неповторна. І саме вона визначає його властивості, оскільки дозволяє зчепитися з рецептором, який підходить за формою.

Простіше кажучи, протеїни – це набір ключів, кожен з яких відкриває свій замок. Приміром, інсулін відкриває клітину для надходження туди глюкози.

До чого тут коронавірус?

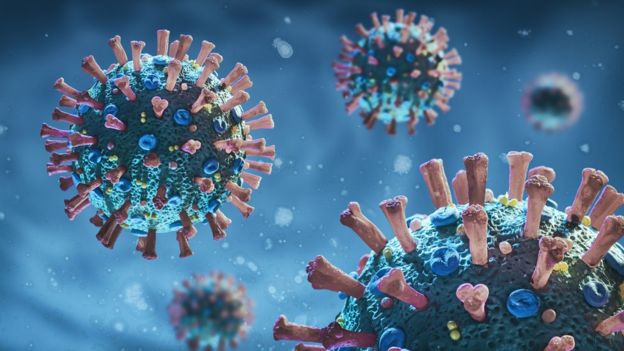

Вірус SARS-CoV-2 – небезпечний самозванець, який фактично підібрав ключ до наших клітин.

Як й інші коронавіруси, він вкритий захисною оболонкою, що всіяна шпичастими відростками. І на кінці кожного шипа – молекула білка, яка слугує йому відмичкою.

Річ у тому, що на поверхні наших клітин є рецептор ACE2 (АФП2), розрахований на дуже схожий за формою протеїн. Тому, коли вірус потрапляє шипом в “замок”, клітинна мембрана приймає його за свого і пускає всередину.

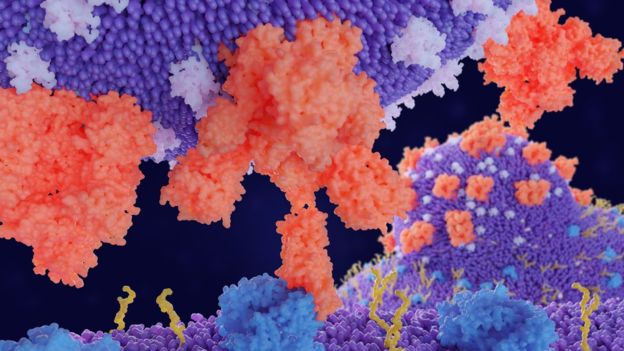

Щоб запобігти зараженню або зупинити розвиток хвороби, треба знайти білок, який би зв’язав вірусу руки – тобто блокував шпичастими відростки, не даючи йому проникнути в клітину. Все, що для цього потрібно, – підібрати молекулу вдалої форми.

Звучить не надто складно, але насправді це завдання непросте навіть для суперкомп’ютерів. Точно передбачити, як саме згорнеться послідовність із сотень і тисяч амінокислот, де кожна ланка впливає на інші, майже неможливо.

І тут на допомогу приходять звичайні люди, гравці у Fold.it. Розважаючись з віртуальним 3D-конструктором, вони перебирають мільйони можливих комбінацій.

Оскільки у всіх відомих білках амінокислоти запаковані у просторі максимально компактно, кількість набраних балів залежить від того, наскільки щільним виходить клубок, звернутий “вручну”.

Сам гравець може не знати про білки взагалі нічого – достатньо лише в загальних рисах пояснити йому деякі закономірності. Наприклад, що помаранчеві фрагменти, найімовірніше, будуть сховані в центрі клубка, а зелені – розташуються ближче до поверхні.

Експериментально доведено: наш мозок вирішує просторові завдання не гірше, а часто навіть краще за штучний інтелект – завдяки інтуїції і накопиченому досвіду. Ба більше – досвідчені геймери роблять більш точні передбачення і справляються з укладанням ланцюга краще, ніж профільні вчені.

А поки гра триває, перша сотня найбільш вдалих створених у ній варіантів вже проходить випробування у Вашингтонському університеті. Можливо, один із них допоможе захистити наші клітини від віруса-самозванця.

Також радимо звернути увагу на поради, про які писав Cybercalm, а саме:

ЯК ЗРОБИТИ ВАШУ ВІДЕОКОНФЕРЕНЦІЮ МАКСИМАЛЬНО БЕЗПЕЧНОЮ? ПОРАДИ

ЩО КРАЩЕ – “ВИМКНУТИ” ЧИ “ПЕРЕЗАВАНТАЖИТИ” КОМП’ЮТЕР? ПОРАДИ ЕКСПЕРТІВ

ЯК ЗРОБИТИ ВІДДАЛЕНИЙ РЕЖИМ РОБОТИ ПІД ЧАС КАРАНТИНУ БЕЗПЕЧНИМ? ПОРАДИ

ФІШИНГ ТА СПАМ: ЯК РОЗПІЗНАТИ ІНТЕРНЕТ-ШАХРАЙСТВА, ПОВ’ЯЗАНІ З COVID-19?

АПГРЕЙД ВАШОГО КОМП’ЮТЕРА: 5 КОМПЛЕКТУЮЧИХ, ЯКІ ВАРТО ОНОВИТИ В ПЕРШУ ЧЕРГУ

Нагадаємо, облікові записи 20 мільйонів користувачів були опубліковані в Інтернеті. Хакер, який скоїв злочин, стверджує, що він може опублікувати ще 19 мільйонів.

Також у пристроях для моніторингу та контролю системи “розумного дому” були виявлені серйозні уразливості. Ці системи використовуються у тисячах будинках та в невеликих офісах у всьому світі. Однак через роботу більшості співробітників вдома уразливості в таких системах можуть стати потенційним вектором атак на підприємства.

Зверніть увагу, що Гголосові помічники Amazon Alexa, Google Assistant, Apple Siri та Microsoft Cortana протягом останніх років стали надзвичайно популярними. Однак, через те, що вони досить часто активуються випадково, навіть якщо користувачі не вимовляли спеціальні фрази, постало питання безпеки та конфіденційності цифрових асистентів.

Кожен користувач Інтернету має хоч аб один обліковий запис у соціальних мережах. І злам екаунта, його блокування чи несанкціонований доступ зловмисників може стати для власника справжньою трагедією. Як зарадити цьому та розпізнати втурчання у Ваш обліковий запис, читайте тут.

Окрім цього, більшість користувачів вважають, що використання складного PIN-коду та біометричних даних забезпечує всебічний захист месенджерів. Однак приклади поширення шкідливого програмного забезпечення через месенджери свідчать про “прогалини” у безпеці. Як не стати жертвою зловмисників та зменшити ризики несанкціонованого доступу до профілю, дізнайтесь зі статті.