TrickBot, один із найвідоміших та найадаптованіших ботнетів у світі, розширює свій набір інструментів, щоб визначити вразливості у прошивках BIOS цільових комп’ютерів для потенційного розгортання завантажувача та отримання повного контролю над зараженою системою.

Нова функціональність, яка отримала назву “TrickBoot” від дослідників з Advanced Intelligence (AdvIntel) та Eclypsium, використовує легко доступні інструменти для перевірки пристроїв на відомі вразливості, які можуть дозволити зловмисникам вводити зловмисний код в прошивку пристрою UEFI/BIOS, надаючи зловмисникам ефективний механізм постійного зберігання шкідливих програм, повідомляє TheHackerNews.

“Це знаменний крок в еволюції TrickBot, оскільки імплантація на рівні прошивки UEFI є найглибшою, найбільш потужною та прихованою формою завантажувачів шкідливих програм”, – заявили дослідники. “Додавши можливість виявляти пристрої жертв для конкретних вразливостей прошивки UEFI/BIOS, оператори TrickBot можуть атакувати конкретних жертв на рівні прошивки, яка виживає при перевстановленні ОС або навіть при переформатуванні носіїв”.

UEFI – це інтерфейс мікропрограми та заміна BIOS, що покращує безпеку, гарантуючи, що жодне шкідливе програмне забезпечення не втручалося в процес завантаження. Оскільки UEFI полегшує завантаження самої операційної системи, такі інфекції стійкі до перевстановлення ОС або заміни жорсткого диска.

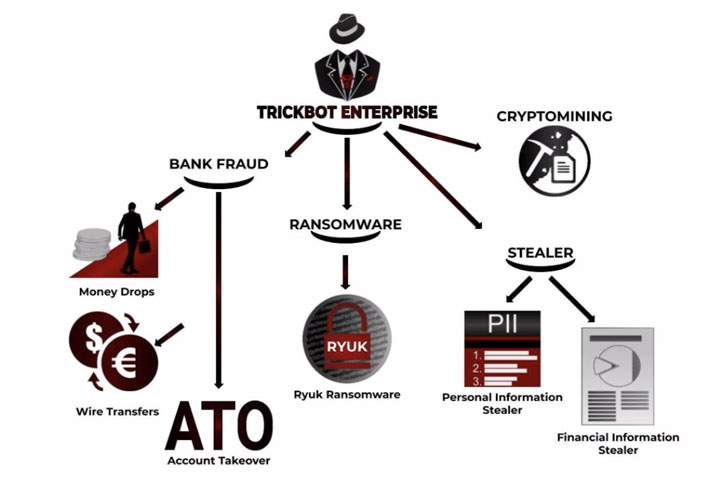

TrickBot з’явився у 2016 році як банківський троян, але з тих пір перетворився на багатоцільове “зловмисне програмне забезпечення як сервіс” (MaaS), яке заражає системи іншими шкідливими корисними навантаженнями, призначеними для викрадення облікових даних, електронної пошти, фінансових даних та розповсюдження програм-шифрувальників, що шифрують файли. такі як Conti або Ryuk.

Його модульність та універсальність зробили його ідеальним інструментом для різноманітних зловмисних дій, незважаючи на спроби компаній-виробників ПЗ та спеціалістів з кібербезпеки зруйнувати інфраструктуру ботнета. Це також спостерігалося у поєднанні з кампаніями Emotet щодо розгортання програми-вимогателя Ryuk.

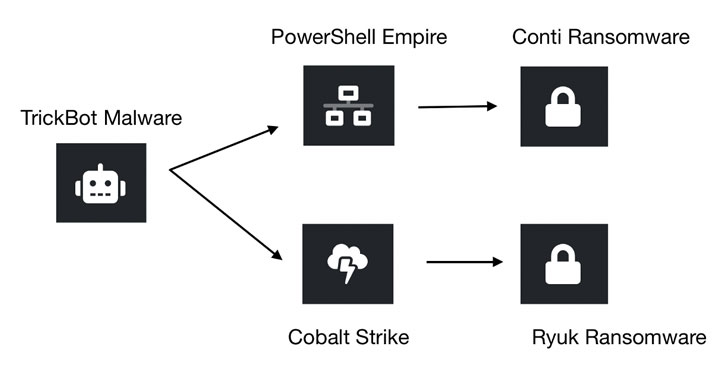

“Найбільш розповсюджений ланцюг атак в основному починається з кампанії Emotet, яка потім завантажує TrickBot та/або інші навантажувачі та рухається до інструментів атаки, таких як PowerShell Empire або Cobalt Strike, для досягнення цілей щодо жертви організації, яка зазнає атаки”, – сказали дослідники. – Часто, в кінці ланцюга дій, розгортається програма-вимагач Conti або Ryuk”.

На сьогодні ботнет заразив понад мільйон комп’ютерів, за даними Microsoft та її партнерів із Symantec, ESET, FS-ISAC та Lumen. Найновіше доповнення до їхнього арсеналу дає уявлення про те, що TrickBot можна не тільки масово націлювати на системи за допомогою програми-вимогателя та атаки UEFI, але й надавати злочинним суб’єктам ще більше ваги під час переговорів про викуп, залишаючи приховану “зак” UEFI в системі для подальшого використання.

Розробка також є ще одним знаком того, що противники розширюють свою увагу за межі операційної системи пристрою на нижчі шари, щоб уникнути виявлення та проводити руйнівні кампанії чи кампанії, спрямовані на шпигунство.

Розвідувальний компонент TrickBot, який вперше спостерігався в жовтні 2020 року відразу після спроб зняття, організованих Американським кіберкомандуванням та Microsoft, націлений на системи на базі Intel від Skylake через набори мікросхем Comet Lake для виявлення вразливостей в прошивці UEFI заражених машини. Зокрема, дослідники виявили, що TrickBoot націлюється на флеш-мікросхему SPI, в якій розміщено прошивку UEFI/BIOS, використовуючи заражену копію драйвера RwDrv.sys інструменту RWEverything, щоб перевірити, чи не розблокований регістр керування BIOS і чи вміст області BIOS може бути модифікованим.

Незважаючи на те, що діяльність шкідника до цього часу обмежена розвідкою, розширення цієї можливості записування шкідливого коду в прошивку системи, забезпечує тим самим, що код зловмисника виконується перед завантаженням операційної системою, і відкриває шлях для встановлення бекдорів, або навіть знищення цільового пристрою. Більше того, враховуючи розмір і обсяг TrickBot, атака такого роду може мати серйозні наслідки.

“TrickBoot – це лише один рядок коду, який не дозволяє знешкодити будь-який пристрій, який виявиться вразливим, – відзначили дослідники. – Ризики для національної безпеки, що виникають внаслідок широкомасштабної кампанії зловмисного програмного забезпечення, здатної “мінувати” пристрої, величезні”.

Завдяки приорітетам та особливостям UEFI, “оператори TrickBot можуть відключити будь-який контроль рівня безпеки ОС, який їм потрібен, що потім дозволяє їм повернутися до модифікованої ОС із кастрованим захистом кінцевих точок і виконувати пізніше свої задачі”.

Для пом’якшення таких загроз рекомендується постійно оновлювати прошивки, увімкнути захист від запису BIOS та перевірити цілісність мікропрограми для захисту від несанкціонованих модифікацій.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Як увімкнути новий зчитувач PDF від Google Chrome? – ІНСТРУКЦІЯ

Як надавати дозволи, зокрема, тимчасові для програм на Android? – ІНСТРУКЦІЯ

Нова macOS Big Sur: 10 порад щодо налаштування та використання ОС

Як заборонити друзям із Facebook надсилати Вам повідомлення в Instagram? – ІНСТРУКЦІЯ

Як захисти свої пристрої під час віддаленої роботи з дому? ПОРАДИ

До речі, кібершахраям в черговий раз вдалося обійти захист офіційного магазину додатків для Android – Google Play Store, у результаті чого понад мільйон користувачів постраждали від фейковий модів для популярної гри Minecraft.

Зверніть увагу, що оператори відеосервісу TikTok усунули дві уразливості, які в комбінації дозволяють без особливих зусиль отримати контроль над чужим екаунтом. Одна з уразливостей була присутня на сайті, інша з’явилася в клієнтському додатку.

Також дослідники з кібербезпеки повідомили про зростання кількості кібератак, що використовують сервіси Google в якості зброї для обходу засобів захисту і крадіжки облікових даних, даних кредитних карт та іншої особистої інформації.

У мобільній версії додатка Facebook Messenger усунули уразливість, за допомогою якої можна було прослуховувати оточення абонента. За свідченням експерта, який знайшов баг, таємне підключення до цільового Android-пристрою у даному випадку виконується за кілька секунд.

П’ятеро фігурантів видавали себе за IT-спеціалістів фінансової установи. Під виглядом “тестування платіжної системи” вони здійснили незаконні перекази грошей на підконтрольні рахунки. У результаті таких дій вони незаконно привласнили 1,4 мільйона гривень банківської установи.