Зловмисники проводять фішингову кампанію проти власників бізнес-акаунтів TikTok. Особливість атаки — використання механізму, який блокує автоматичний аналіз шкідливих сторінок системами виявлення загроз. Про це повідомляє компанія Push Security, що спеціалізується на захисті браузерів.

Навіщо зловмисникам саме бізнес-акаунти TikTok

TikTok for Business є привабливою ціллю для кіберзлочинців через широкі можливості для зловживань: розповсюдження реклами зі шкідливим вмістом (malvertising), рекламне шахрайство та поширення шкідливого ПЗ. Бізнес-акаунти мають ширший охоплення та виглядають більш легітимно, що робить їх ідеальним інструментом для маніпуляцій.

Раніше платформу вже використовували для поширення шкідливого ПЗ, що краде дані, через відеоролики, а також для криптовалютних шахрайств через фейкові акції.

Як працює схема атаки

За даними Push Security, жертв заманюють на фішингові сторінки, зареєстровані 24 березня через реєстратора NiceNIC — компанію, яку дослідники кібербезпеки неодноразово пов’язували з кіберзлочинними операціями. Самі сторінки розміщені на інфраструктурі Cloudflare.

Ланцюжок атаки виглядає наступним чином:

- Початкове посилання перенаправляє користувача через легітимну URL-адресу Google Storage.

- Далі активується перевірка Cloudflare Turnstile, яка блокує автоматичні боти — зокрема системи аналізу загроз — від доступу до шкідливої сторінки.

- Після проходження перевірки жертва потрапляє на фішингову сторінку.

Push Security пов’язує кампанію з аналогічними атаками, задокументованими торік проти акаунтів Google Ad Manager, і зазначає, що початковий механізм доставки посилань поки не встановлено.

Фейкові сторінки та крадіжка акаунтів

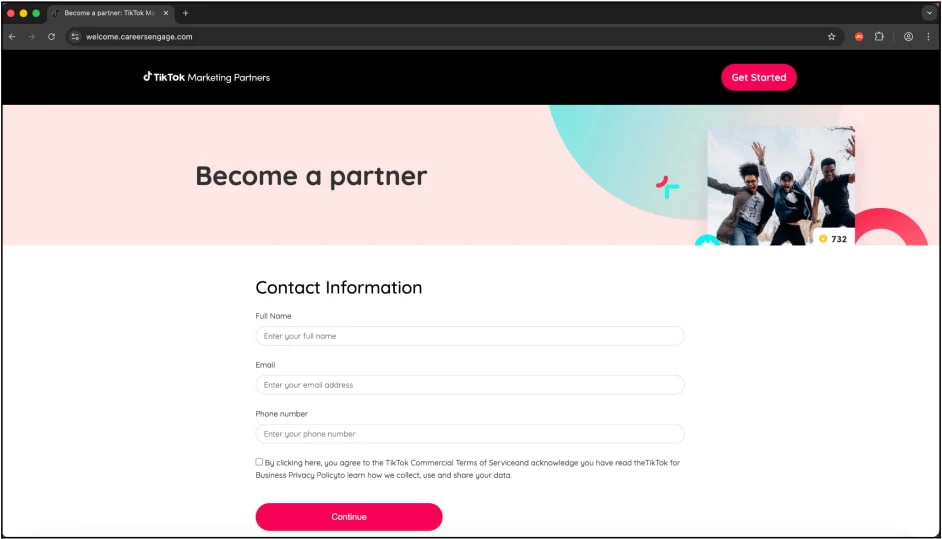

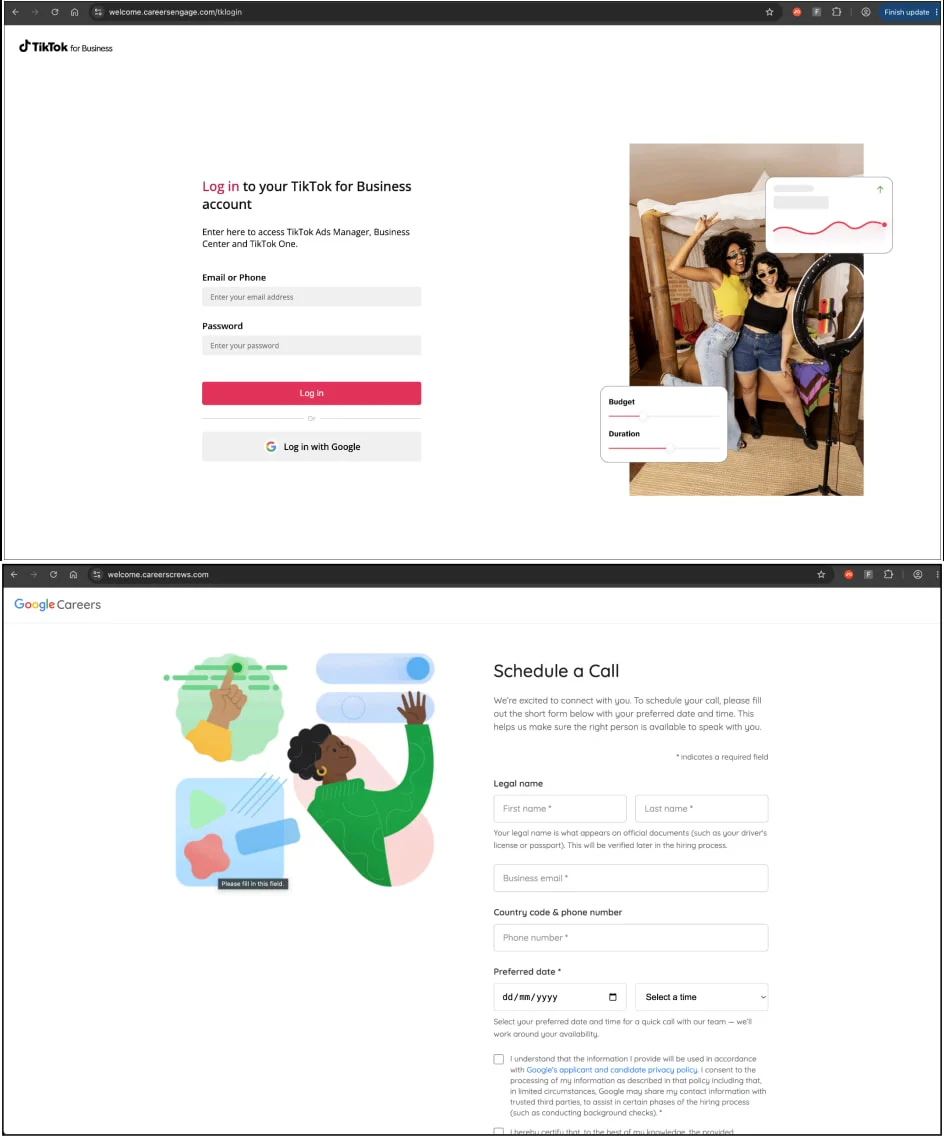

Шкідливі домени мають схожі назви та розміщені на одному Google Storage-бакеті. Серед виявлених адрес — welcome.careerscrews[.]com, welcome.careerstaffer[.]com, welcome.careersworkflow[.]com та інші з аналогічними назвами.

Ці сторінки імітують інтерфейси TikTok for Business та Google Careers із формою запису на дзвінок. Спочатку від користувача запитують базову інформацію нібито для підтвердження корпоративної електронної пошти. Після цього відображається фейкова сторінка входу.

Технічно вона реалізована як reverse proxy — посередник між жертвою та справжнім сервісом. Це дозволяє перехоплювати облікові дані та файли сесії (session cookies) і передавати їх зловмисникам. Критично важливо, що такий підхід дає змогу захопити акаунт навіть за увімкненого двофакторного захисту (2FA).

Ризик для пов’язаних акаунтів Google

Push Security звертає увагу на додатковий ризик: багато власників бізнес-акаунтів TikTok використовують вхід через Google SSO (єдиний вхід). «Це означає, що будь-хто, хто входить у TikTok через Google, фактично одночасно компрометує обидва акаунти, які використовуються для розміщення реклами», — зазначають дослідники.

Як захиститися

- Зберігати обережність щодо підозрілих запрошень і пропозицій роботи, особливо отриманих від невідомих контактів.

- Перед введенням облікових даних перевіряти адресу домену в рядку браузера.

- Для захисту важливих акаунтів використовувати passkeys — стійкіша альтернатива паролям, яка не перехоплюється через reverse proxy.

- Власникам бізнес-акаунтів TikTok, що використовують вхід через Google, мати на увазі, що злам одного акаунта може означати компрометацію обох.