Якщо у Вас кілька облікових записів електронної пошти в Microsoft Outlook, Ви можете змінити адресу “Від” у новому електронному листі. Це швидше, ніж перехід на іншу поштову скриньку, і дозволяє надсилати електронні листи з різних адрес, навіть якщо вони не ваші. Ось як це зробити, але з деякими застереженнями.

Outlook дозволяє надсилати електронні листи з будь-якого облікового запису, який Ви налаштували у поштовому клієнті, а також з будь-якої іншої адреси електронної пошти, навіть якщо Ви її не налаштували. Це звучить тривожно – і за певних обставин це так, – але існують законні причини використовувати цю функцію, а також шахрайські.

Як це працює, і як провайдери електронної пошти перешкоджають людям використовувати цей метод з метою нашкодити, пише How-To Geek.

Швидко перемикайтеся між електронними адресами

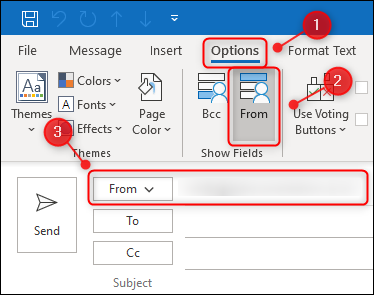

По-перше, давайте пройдемо цілком законний процес. Щоб змінити адресу “Від”, потрібно зробити поле “Від” видимим. Відкрийте новий електронний лист у Microsoft Outlook, а потім натисніть Параметри > Від. Це зробить поле “Від” видимим.

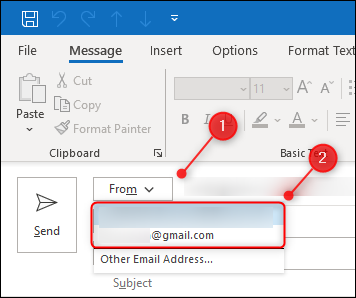

Щоб змінити адресу “Від”, натисніть кнопку “Від” і виберіть одну з адрес електронної пошти, яку Ви додали до Outlook.

Адреса електронної пошти в полі “Від” зміниться, і коли Ви надішлете електронне повідомлення, воно буде надіслане з цієї адреси.

Якщо все, що Ви хочете зробити, це швидко перемикатися між обліковими записами електронної пошти під час надсилання електронних листів, це все, що Вам потрібно.

Але що, якщо Ви хочете надіслати електронне повідомлення з облікового запису, який Ви не додали до Outlook? Тоді Outlook дозволить Вам це зробити за певних обставин.

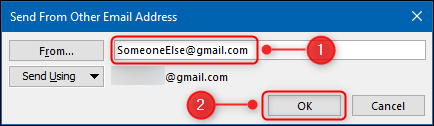

Підготуйте новий електронний лист, а потім натисніть кнопку “Від” ще раз. Звідти виберіть опцію “Інша електронна адреса”.

На панелі, що відкриється, введіть адресу, з якої потрібно надіслати електронне повідомлення, і натисніть “ОК”.

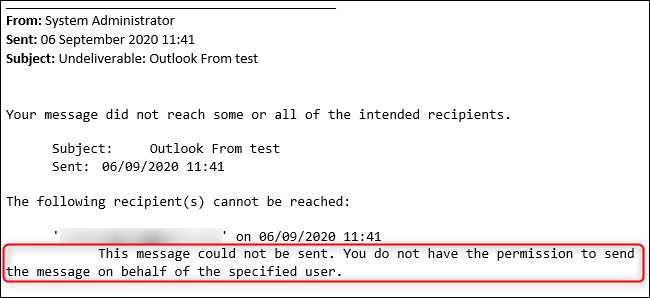

Тепер надішліть повідомлення як зазвичай. Чи буде надіслано електронне повідомлення або ж Ви отримаєте сповіщення про помилку доставки? І якщо повідомлення буде надіслане, чи побачить одержувач, що воно надходить з адреси електронної пошти, яку Ви використовували, навіть якщо вона не Ваша?

Обидві ці відповіді залежать від того, хто ваш постачальник послуг електронної пошти.

Як провайдери електронної пошти обробляють повідомлення, надіслані з іншої адреси?

Сам Microsoft Outlook та інші поштові клієнти, такі як Thunderbird або Apple Mail, не перевіряють адресу електронної пошти, з якої Ви надсилаєте. Клієнт просто надсилає електронне повідомлення на SMTP-сервер вашого провайдера (Simple Mail Transfer Protocol, який часто називають поштовим сервером), і дозволяє SMTP-серверу вирішити, що робити з Вашою електронною поштою.

Що станеться з електронною поштою, повністю залежить від того, як налаштовано SMTP-сервер Вашого постачальника послуг електронної пошти.

Великі провайдери електронної пошти, такі як Google, Microsoft, Apple та Yahoo, використовують SPF (Sender Policy Framework), DMARC (автентифікація повідомлень на основі домену, звітування та відповідності) та DKIM (ідентифіковані поштові ключі домену) для запобігання від надсилання електронних листів з адрес (підробки), які не є їхніми.

Google просто ігнорує нову адресу електронної пошти, яку Ви використовували, і одержувач побачить Вашу адресу Gmail. У нашому прикладі на знімках екрана Outlook надіслав електронне повідомлення на SMTP-сервер Gmail, який виявив, що електронна адреса, яку ми надсилали з – [email protected] – не належить нам, і тому натомість отримувач отримав електронне повідомлення від нашої оригінальної адреси Gmail.

Облікові записи електронної пошти, розміщені в Microsoft, роблять все трохи інакше. Якщо Ви намагаєтесь надіслати електронне повідомлення з адреси, на яку у вас немає дозволу отримати доступ, сервер електронної пошти Microsoft (зазвичай його називають сервером Exchange) не надсилатиме електронне повідомлення. Натомість Ви отримаєте Повідомлення про помилку доставки.

Однак, якщо Ваша компанія використовує сервер Microsoft Exchange для обробки електронної пошти, він зазвичай налаштований так, що дозволяє надсилати повідомлення електронної пошти з будь-якого облікового запису, до якого Ви маєте доступ, навіть якщо цей обліковий запис не додано до Вашого Outlook.

Наприклад, якщо у Вас є дозвіл надсилати електронні листи з адреси “[email protected]”, Outlook надішле електронне повідомлення на сервер Exchange і перевірить, чи маєте Ви дозвіл на надсилання електронних листів з адреси. Потім сервер надішле електронне повідомлення одержувачу, незалежно від того, додали Ви обліковий запис “[email protected]” до Outlook.

Інші постачальники послуг електронної пошти, як правило, обробляють електронні листи з “неправильною” адресою подібно до Google або Microsoft. Найпростіший спосіб це дізнатись – спробувати в Outlook і подивитися, що трапиться. Хоча спочатку перевірте умови свого постачальника, оскільки деякі можуть мати заборону робити це.

Як шахраї використовують фальшиві адреси “Від”?

Великі провайдери електронної пошти мають всі види перевірок та протоколів, щоб спробувати знайти електронні листи зі спамом та фішингом, включаючи електронні листи, надіслані з фальшивої адреси. Шахраї та фішери не використовують великих провайдерів – вони створюють власні SMTP-сервери та натомість надсилають електронні листи через них.

Шахраї налаштовують свої SMTP-сервери, щоб пропускати всі свої електронні листи, змушуючи великих постачальників, таких як Google і Microsoft, постійно змагатися за захист, щоб виявляти та зупиняти шахрайські та фішингові електронні листи у Вашій поштовій скриньці.

Ваш постачальник послуг електронної пошти, будь то Microsoft, Google, Apple, Yahoo або будь-який інший постачальник, сканує заголовки електронної пошти кожного отриманого електронного листа. Однією з речей, які шукають ці компанії, є те, що адреса “Від” відповідає адресі “Відправника”. Якщо вони не збігаються, особливо якщо вони з абсолютно різних доменів, це червоний прапор. Це не єдине, що постачальники послуг електронної пошти використовують для визначення підозрілості електронної пошти, але це одна з найважливіших перевірок, яку вони проводять.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Шахрайство, оманливий дизайн, або як торгові сайти змушують Вас витрачати більше?

Найпоширеніші схеми кіберзлочинців та способи захисту від них. Поради

Як користуватися спеціальними піктограмами програм на Вашому iPhone та iPad? – ІНСТРУКЦІЯ

Як перемістити програми з бібліотеки додатків на головний екран на iPhone?– ІНСТРУКЦІЯ

Чим Вам загрожує підключення невідомих USB? Поради із захисту

Як зробити Chrome веб-браузером за замовчуванням на iPhone та iPad? – ІНСТРУКЦІЯ

Кібератаки та шкідливі програми – одна з найбільших загроз в Інтернеті. Дізнайтеся з підбірки статей, як виникло шкідливе програмне забезпечення та які є його види, що таке комп’ютерний вірус, про усі види шкідливого ПЗ тощо.

До речі, дослідники розкрили подробиці про критичну уразливість в додатку Instagram для Android, експлуатація якої дозволяла віддаленим зловмисникам перехопити контроль над цільовим пристроєм шляхом відправки спеціально створеного зображення.

Цікаво знати, що кіберполіція затримала злочинну групу, яка за допомогою скімінгових пристроїв виготовляла дублікати банківських карток. Далі з цих карток знімали готівку. За це зловмисникам загрожує до 12 років ув’язнення.

Також після додавання до свого функціоналу аудіо-твітів для iOS у червні, Twitter зараз експериментує з ідеєю дозволити людям записувати та надсилати голосові повідомлення за допомогою прямих повідомлень.

Важливо знати, що хакерам вдалося обійти захист iOS 14 на пристроях, що базуються на процесорі Apple A9.