Рекламне шкідливе ПЗ (adware) – це не тільки спливаючі оголошення, які відображаються на комп’ютері чи мобільному пристрої користувача. Також рекламне ПЗ може використовуватися у зловмисних цілях, наприклад, для завантаження вірусів та шпигунських програм на пристрій, або для отримання доступу до вашого браузера.

Що таке рекламне шкідливе ПЗ (adware)?

Це програма, яка приносить прибуток своєму автору, показуючи рекламу (чи в інтерфейсі самої програми, чи у браузерах, чи навіть в процесі власної інсталяції).

Adware (advertisement – реклама + malware – шкідлива програма) належить до категорії шкідливих програм, як мінімум, тому, що в описах програм не сказано, що вони будуть показувати рекламу. А в подальшому це може мати шкідливі наслідки для всього пристрою.

Також adware краде ваші дані (хоча і звичайно менше, ніж spyware) для того, щоб показувати вам рекламу — і це відбувається саме під час демонстрації реклами.

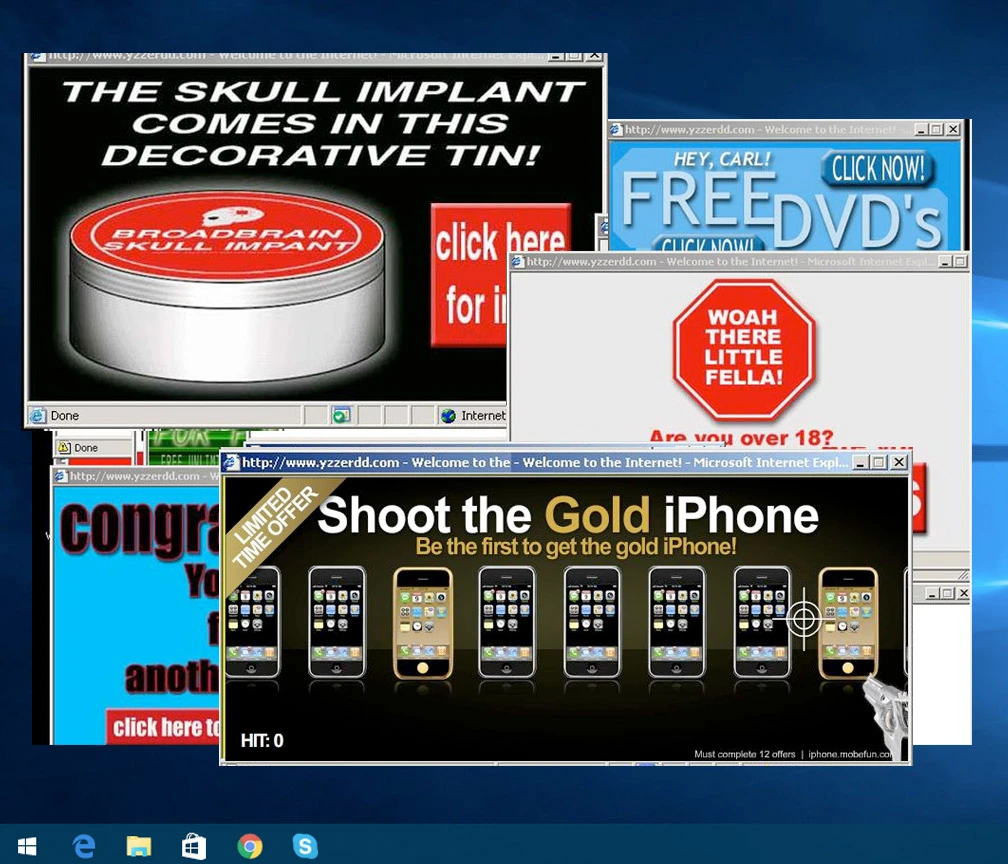

Adware показує рекламу у різних формах — статичні покази (просто зображення десь на екрані), банерна реклама, повноекранна реклама, відеореклама, спливаючі вікна (pop-up). Такі програми можуть порушувати роботу вашого комп’ютера чи смартфона навіть у “фоновому” режимі, “харчуючись” ресурсами процесора чи оперативної пам’яті.

За проявами активності є три основні типи adware — реклама на екрані всередині вікна програми, реклама у спливаючих вікнах та “тихе” збирання інформації за допомогою cookies з метою підсунути потрібну рекламу у браузерах.

Також виокремлюють три головні цілі існування adware:

- Доставити рекламу на ваш пристрій та засмітити нею його.

- Відстежувати поведінку користувача в Інтернеті для “покращення” реклами.

- Викрадати приватну інформацію (рідко).

Adware проникає на ваш пристрій двома шляхами — по-перше, через завантажування програм, і по-друге, через відвідування заражених сайтів.

Підсумуємо. Хоча іноді рекламне програмне забезпечення може бути безпечним, деякі рекламні програми просто відображають рекламу, не завдаючи шкоди вашому комп’ютеру. Однак часто спливаючі вікна здатні не тільки відображати рекламу, але й збирати дані про конкретного користувача для відображення оголошень відповідно до його запитів у браузері. У цих випадках рекламне ПЗ може перенаправляти користувача на шкідливі веб-сайти та небезпечні сторінки через різні посилання, піддаючи ризику інфікування комп’ютерними вірусами та іншими загрозами, сповільнювати ваш комп’ютер.

Як виявити зараження рекламним ПЗ?

Розпізнати існування таких програм на вашому комп’ютері чи смартфоні досить легко у більшості випадків. Зараження має такі ознаки:

- Погіршення продуктивності вашого пристрою.

- При натисканні на посилання ви перейдете до нескінченних спливаючих вікон.

- Невідомий веб-браузер із дивним ім’ям стає браузером за умовчанням.

- На веб-сторінці, яку ви відвідуєте, з’являються багато спливаючих вікон.

- Часто система “зависає” або “вилітає”.

- Відображення нових панелей інструментів у браузері.

- Встановлення підозрілих програм на пристрій.

- Перенаправлення на шкідливі веб-сайти під час натискання спливаючих оголошень.

- Зміна параметрів браузера за умовчанням, які дуже важко відновити.

А на комп’ютері, зараженому adware у “запущеному” стані, відбуваються речі, які можна порівняти хіба що з вірусною атакою. Це:

- Повільна продуктивність ПК — рекламне ПЗ витрачає і сповільнює процесор комп’ютера та швидкість підключення до Інтернету. Це може перешкоджати основним функціям системи.

- Після того, як adware потрапляє на комп’ютер, він може робити такі речі, як збирати інформацію про користувача, щоб відображати більш націлені оголошення.

- Adware може вкрасти, видалити або змінити ваші особисті дані з введеної у браузері інформації, а також може вкрасти особисту інформацію, що зберігається на жорсткому диску вашого комп’ютера, і використовувати її для крадіжки вашої особи.

- Adware може відстежувати ваші звички перегляду Інтернету, щоб надсилати вам спливаючі вікна, що містять рекламу, пов’язану з сайтами, які ви відвідали.

- Шкідливі програми можуть пошкодити ваш системний реєстр шляхом введення шкідливих файлів або кодів.

- Шкідливе ПЗ реєструє введені вами символи та записує інші дії, які ви виконуєте на своєму комп’ютері, незалежно від того, чи є ви в режимі онлайн або офлайн.

- Воно читає ваші файли cookie та отримує інформацію — дані, які ви шукаєте, на основі мета-ключових слів, вбудованих на веб-сайти, які ви відвідуєте .

- Воно може перехопити вашу домашню сторінку у браузері.

- Деякі adware навіть містять кейлогери та шпигунські програми, що призводять до більшого пошкодження вашого комп’ютера та вторгнення до ваших особистих даних.

- Adware може передавати інформацію про вашу кредитну картку, паролі, банківські реквізити та іншу приватну інформацію кіберзлочинцям, які можуть використовувати її для особистої вигоди.

Як боротися з шкідливими рекламними програмами

1. Видалення підозрілих програм:

- Відкрийте “Панель керування” або “Налаштування” на вашому комп’ютері або пристрої.

- Перейдіть до “Програми та функції” (або аналогічного розділу) і перегляньте список встановлених програм.

- Видаліть всі підозрілі або небажані програми.

2. Сканування антивірусом:

Використовуйте надійне антивірусне програмне забезпечення для повного сканування системи.

3. Перевірка браузерних розширень:

- Перегляньте всі встановлені розширення у вашому браузері і видаліть ті, які ви не встановлювали або які виглядають підозріло.

- Перезапустіть браузер після видалення небажаних розширень.

4. Скидання налаштувань браузера:

- Скиньте налаштування вашого браузера до стандартних, щоб видалити всі зміни, зроблені шкідливим ПЗ.

- Це може включати скидання домашньої сторінки, пошукової системи та видалення всіх кукісів та тимчасових файлів.

5. Оновлення програмного забезпечення:

Завжди тримайте своє операційне середовище та програми оновленими, щоб уникнути вразливостей, які можуть бути використані шкідливим ПЗ.

6. Захист від шкідливих веб-сайтів:

Використовуйте розширення для браузера, які блокують шкідливі сайти та рекламу, такі як AdBlock Plus або uBlock Origin.

7. Обмеження встановлення програм:

- Перевірте, чи увімкений на вашому пристрої Android Google Play Захист: На смартфоні Android перейдіть до Налаштування > Безпека > Play Захист та переконайтеся, що перемикач біля напису “Сканувати програми за допомогою Play Захисту” знаходиться у положенні “Увімкнено”.

- Завантажуйте програми тільки з надійних джерел та офіційних сайтів.

- Уникайте встановлення програм із сумнівних сайтів або спливаючих вікон.

8. Змініть свій пароль:

Рекламне шкідливе ПЗ може вкрасти ваші паролі, тому важливо змінити свій пароль після того, як ви видалили їх.

9. Будьте обережні з тим, на що ви натискаєте:

Не натискайте на посилання в електронних листах або оголошеннях, які вам не знайомі. Не завантажуйте програми з неперевірених джерел.

Профілактика зараження шкідливим ПЗ

- Захист конфіденційності: Використовуйте VPN для захисту ваших даних під час перегляду інтернету.

- Освіта користувачів: Навчайте себе та інших користувачів, як розпізнавати та уникати підозрілих посилань та завантажень.

- Резервне копіювання даних: Регулярно робіть резервні копії важливих даних, щоб мінімізувати втрати у разі інфікування шкідливим ПЗ.

Ці кроки допоможуть вам розпізнати та боротися зі шкідливими рекламними програмами, а також захистити ваш пристрій від майбутніх загроз.