Складні і руйнівні шпигунські атаки на конкретних людей прокотилися хвилею у 98 країнах світу. Як помітив TechCrunch у середу, Apple надіслала електронного листа, в якому попередила людей, що опинилися під прицілом, про те, що вони “стали мішенню атаки шпигунського програмного забезпечення, які намагаються віддалено скомпрометувати iPhone, пов’язаний з вашим Apple ID”. В електронному листі також було вказано конкретний ідентифікатор для кожної особи, яка його отримала.

У листі пояснювалося, що атака, ймовірно, спрямована на кожну потенційну жертву через те, хто вона є або чим займається.

“Хоча ніколи не можна досягти абсолютної впевненості при виявленні таких атак, Apple дуже впевнена в цьому попередженні – будь ласка, поставтеся до нього серйозно”, – додала Apple у своєму повідомленні.

Це вже друге подібне попередження, яке Apple оприлюднила у 2024 році. У квітні компанія розіслала аналогічне попередження цільовим користувачам iPhone, застерігаючи їх від атак шпигунських програм-найманців, спрямованих проти них. Водночас Apple оновила сторінку підтримки, присвячену сповіщенням про загрози та шпигунські програми. На сторінці пояснюється, як працюють атаки шпигунських програм, як Apple буде попереджати своїх користувачів, якщо вони стануть жертвами такої атаки, і що робити, якщо ви стали мішенню для такого роду атак.

Що таке шпигунські атаки і чи варто пересічному користувачеві iPhone хвилюватися?

З одного боку, більшість користувачів iPhone ніколи не стануть мішенню таких атак. З іншого боку, така атака може виявитися руйнівною для вас, оскільки зловмисник може віддалено контролювати і викрадати конфіденційні дані з вашого пристрою.

Зазвичай такі атаки здійснюються державами з авторитарним режимом або від їхнього імені проти осіб, які відіграють певну роль у суспільстві, наприклад, журналістів, активістів, політиків і дипломатів. Мета часто полягає в тому, щоб завдати удару у відповідь за те, що вони зробили або сказали, особливо якщо це йде врозріз з урядом, політичним лідером або іншим типом влади.

Читайте також: Як знайти та видалити шпигунське програмне забезпечення з телефону

Більш просунуті і складні, ніж звичайні кіберзлочини, шпигунські атаки зазвичай спрямовані на кількох людей. За даними Apple, ці атаки можуть коштувати мільйони доларів і часто є короткочасними, що створює проблеми для тих, хто намагається їх виявити і зупинити. Хоча такі атаки трапляються рідко, з 2021 року Apple розсилає повідомлення про загрозу кілька разів на рік, сповіщаючи людей у понад 150 країнах.

“Дуже важливо визнати, що наймане шпигунське програмне забезпечення, на відміну від інших, навмисно розробляється з розширеними можливостями, включаючи експлойти нульового дня, складні методи маскування і механізми самознищення, що робить його високоефективним і важким для виявлення”, – сказав у квітні в інтерв’ю ZDNET Крішна Вішнубхотла (Krishna Vishnubhotla), віце-президент зі стратегії продуктів компанії Zimperium, що надає послуги з мобільної безпеки. “Діяльність у стелсі є ключовим фактором успіху. Розробники найманих шпигунських програм роблять все можливе, щоб прибрати будь-які сліди, які могли б пов’язати програмне забезпечення з ними або їхніми клієнтами”.

Ймовірно, найвідомішим шпигунським програмним забезпеченням для таких атак є Pegasus ізраїльської компанії NSO Group, який використовувався в кампаніях найманців-шпигунів проти відомих журналістів, політиків та інших осіб. NSO Group зазвичай уникає будь-якої відповідальності, стверджуючи, що фірма продає Pegasus тільки розвідувальним і правоохоронним органам і що Pegasus можна використовувати тільки проти терористів і злочинців.

Тим не менш, Apple та інші компанії подали до суду на NSO Group за її роль у спонсорованих державою атаках. Apple також була змушена створити і розгорнути виправлення помилок для iPhone, iPad, Mac і Apple Watch, щоб усунути вразливості, які використовував Pegasus.

Хоча шпигунські атаки часто фінансуються державою, Apple прибрала цей термін зі свого оповіщення і з останнього оновлення на своїй сторінці підтримки після тиску з боку індійського уряду, який вимагав пов’язати такі порушення з державними структурами, повідомило Reuters джерело, що має безпосереднє відношення до цієї проблеми. Однак на сторінці підтримки все ще зазначено, що “індивідуально спрямовані атаки такої виняткової вартості та складності історично асоціюються з державними суб’єктами”.

Як дізнатися, що вас атакують шпигунські програми?

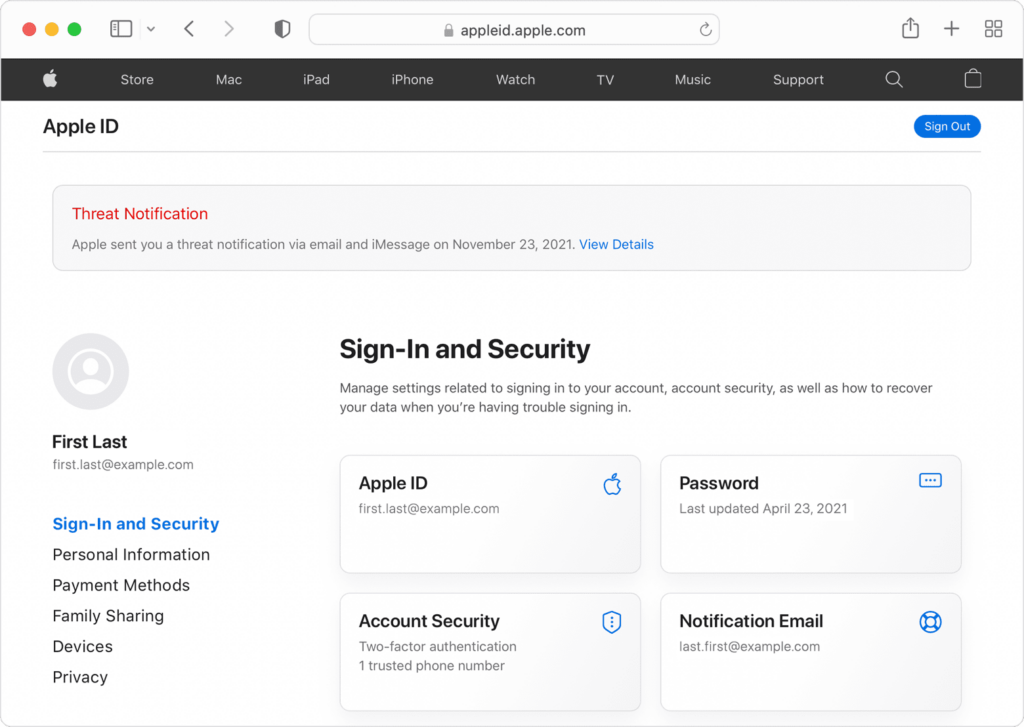

Якщо Apple визначить, що ви є потенційною жертвою, ви отримаєте електронний лист і текстове повідомлення з попередженням. Повідомлення про загрозу також з’явиться у верхній частині сторінки Apple ID після входу в систему.

Apple рекомендує всім користувачам iPhone вжити наступних заходів, щоб захистити себе від шпигунських програм і подібних загроз:

- Захистіть свій пристрій за допомогою пароля.

- Захистіть свій Apple ID за допомогою двофакторної автентифікації та надійного пароля.

- Оновіть свій пристрій до останньої версії ОС, яка зазвичай містить найновіші виправлення безпеки.

- Встановлюйте програми лише з App Store.

- Використовуйте надійні та унікальні паролі для всіх своїх онлайн-акаунтів.

- Не переходьте за посиланнями та вкладеннями від невідомих відправників.

Ви також можете захистити себе від таких атак, увімкнувши режим карантину, який вимикає або обмежує ключові функції та налаштування, щоб запобігти крадіжці конфіденційних даних шпигунськими програмами. У разі атаки Apple рекомендує також звернутися до експертів, наприклад, до служби швидкої допомоги з питань безпеки, яку пропонує некомерційна організація Access Now, що займається питаннями цифрової безпеки.