Вам набридло, коли геймери в Інтернеті кричать весь час расистські, сексистські, чи інші образливі фрази під час гри? Intel готується випустити нову програму, яка може допомогти користувачам автоматично відфільтрувати образливу мову з їхніх ігрових голосових чатів.

Програма під назвою Bleep використовує алгоритм штучного інтелекту на борту ПК, що працюють на процесорах Intel, для видалення різних нецензурних або образливих слів, перш ніж їх почує користувач, пише PC Magazine.

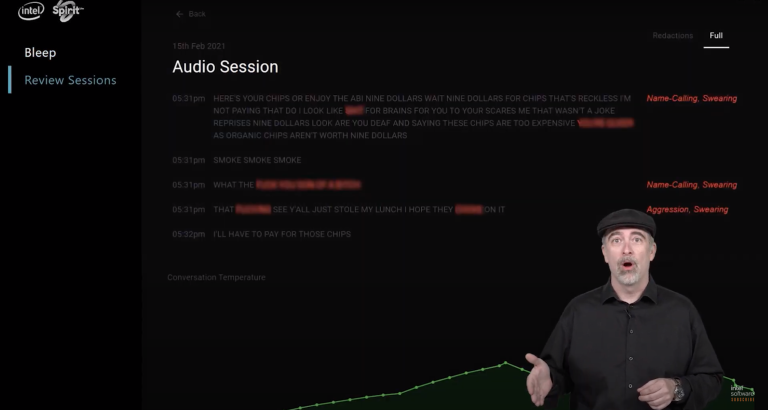

Під час заходу GDC Showcase Intel показала кілька скріншотів програми Bleep, хоча не надала її демо-версію. Але, наскільки видно з зображень, схоже, Bleep може розпізнати і негайно видалити образливі слова в чаті в режимі реального часу.

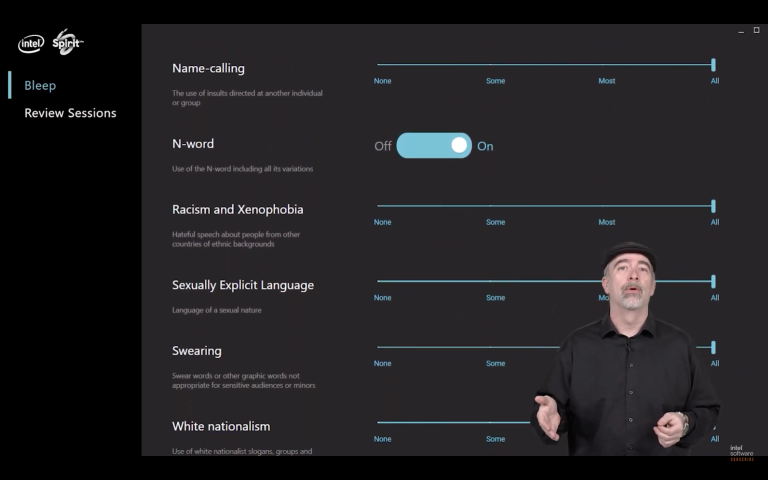

Що Ви можете почути при заміні цензурованого слова, залишається незрозумілим. Але Ви зможете контролювати, скільки токсичної мови відфільтровується, і за якими категоріями, включаючи “мізогінію”, “лайку”, “бодішеймінг”, “білий націоналізм” та “расизм” серед багатьох інших.

Спочатку компанія Intel розробила концепцію Bleep два роки тому. Щоб створити програму, виробник чіпів співпрацює з Spirit AI, компанією, яка розробляє інструменти для виявлення та видалення нецензурної лайки на основі тексту в ігрових сесіях. На той час проект був ще раннім прототипом. Зараз Intel заявляє, що готується випустити програму як бета-версію.

“Хоча ми визнаємо, що рішення, такі як Bleep, не можуть викорінити проблему, ми вважаємо, що це крок у правильному напрямку, який дає геймерам інструмент контролю над своїм досвідом”, – сказав віце-президент Intel Роджер Чендлер.

Чендлер також зауважив, що Bleep використовує алгоритми штучного інтелекту на “ноутбуках та настільних платформах останнього покоління Intel”. Тож Вам може знадобитися новіша система для використання програми.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Як створити гостьову мережу Wi-Fi та навіщо вона потрібна?

Що таке зловмисне ПЗ? Все, що потрібно знати про віруси, трояни та програми-вимагачі

Як обмежити додаткам використання даних у фоновому режимі на Android? – ІНСТРУКЦІЯ

Як налаштувати автовидалення повідомлень у Telegram? – ІНСТРУКЦІЯ

Як заборонити сайтам надсилати Вам сповіщення у Chrome на Android? – ІНСТРУКЦІЯ

Нагадаємо, на VirusTotal були виявлені кілька зразків трояна XCSSET, які здатні працювати на пристроях з чипами Apple Silicon (M1). Троян вміє красти файли куки з Safari, інформацію з додатків Evernote, Skype, Notes, QQ, WeChat і Telegram, а також шифрувати файли і впроваджувати шкідливий JavaScript сторінки, що відкривається у браузері, за допомогою XSS-атаки

Окрім цього, у Google Play Маркет знайшли понад десять додатків, що завантажують троянську програму Joker. Ця шкідлива програма примітна тим, що таємно оформляє підписку на преміум-послуги. Вона також вміє перехоплювати SMS, красти конфіденційні дані і список контактів, встановлювати бекдор, генерувати фейковий відгуки, нав’язливо показувати рекламу

Також понад 10 різних APT-груп, які використовують нові уразливості Microsoft Exchange для компрометації поштових серверів, виявили дослідники з кібербезпеки. Дослідники ESET виявили наявність веб-шелів (шкідливі програми або скрипти, які дозволяють дистанційно управляти сервером через веб-браузер) на 5 тисячах унікальних серверах у понад 115 країнах світу.

До речі, хакери вигадали хитрий спосіб викрадення даних платіжних карток у скомпрометованих інтернет-магазина. Замість того, щоб надсилати інформацію про картку на контрольований ними сервер, хакери приховують її у зображенні JPG та зберігають на самому веб-сайті, з якого власне, і були викраденні дані.

А команда експертів змогла отримати доступ до камер відеоспостереження, встановлених в компаніях Tesla, Equinox, медичних клініках, в’язницях і банках. Фахівці опублікували зображення з камер, а також скріншоти своєї здатності отримати доступ суперкористувача до систем спостереження, які використовують в компанії Cloudflare і в штаб-квартирі Tesla.