Для багатьох молодих людей університет стає першим місцем, де вони самостійно керують своїм цифровим життям. Це робить їх легкими мішенями для хакерів та шахраїв. Який студент не користується безкоштовним Wi-Fi, не завантажує файли з сумнівних джерел або не ділиться паролями з друзями? Але саме ці звички можуть призвести до серйозних проблем з безпекою.

Чому студенти особливо вразливі до кіберзагроз

Студенти часто стають жертвами кіберзлочинців з кількох причин. По-перше, вони активно користуються інтернетом для навчання, спілкування та розваг. По-друге, багато хто з них вперше живе самостійно і може не усвідомлювати всіх ризиків. По-третє, студенти часто мають обмежений бюджет, що змушує їх шукати безкоштовні альтернативи, які не завжди безпечні.

Крім того, університетські мережі часто стають мішенями для хакерів через велику кількість користувачів та цінну інформацію, яку вони містять.

Основні правила безпеки в мережі університету

1. Обережно з публічним Wi-Fi

Університетські мережі Wi-Fi зручні, але не завжди безпечні. Уникайте входу в банківські додатки або інші чутливі сервіси через публічний Wi-Fi. Якщо це необхідно, використовуйте VPN для шифрування трафіку.

VPN може захистити від атак типу «людина посередині». VPN (віртуальна приватна мережа) вирішує цю проблему, зберігаючи вашу онлайн-активність приватною навіть у спільних або незахищених мережах і зупиняючи інтернет-провайдерів або інших спостерігачів від відстеження ваших даних.

На щастя, є багато дешевих VPN або навіть безкоштовних VPN, тому якщо ви маєте студентський бюджет, вам не доведеться витрачати багато грошей. Наші найкращі бюджетні варіанти — Mullvad VPN, Surfshark і Proton VPN, який є найкращим — і єдиним — безкоштовним VPN, який ми рекомендуємо.

Окрім використання VPN для університетського Wi-Fi, VPN можуть бути корисними, коли ви подорожуєте (наприклад, на навчанні за кордоном або під час канікул) або хочете отримати доступ до контенту, недоступного у вашому регіоні, наприклад закордонних бібліотек Netflix.

2. Створюйте унікальні паролі

Більшість людей знають, що потрібно використовувати надійні паролі, але багато хто цього не робить. Нерідко один і той самий пароль використовується для десятка облікових записів — і це зрозуміло. Ви жонглюєте заняттями, проєктами та всім іншим, тому запам’ятовування 30 різних паролів не в пріоритеті. Але саме на це й розраховують зловмисники.

Як тільки ваші облікові дані потрапляють у витік даних, зловмисники перевіряють ці самі логіни на всіх основних сервісах. Це називається credential stuffing (підбір облікових даних), і це працює.

Зробіть собі послугу: використовуйте парольні фрази замість окремих слів. Пароль “Coffee&Reading2025!” набагато надійніший за “password1234”. Агентство кібербезпеки та безпеки інфраструктури США (CISA) рекомендує робити паролі довжиною щонайменше 16 символів, використовуючи комбінацію літер, цифр, спеціальних символів і слів.

Ще краще — довірте всю справу менеджеру паролів, як-от Bitwarden, Proton Pass або KeePass. Менеджери паролів — це безкоштовні або недорогі інструменти, які запам’ятовують усе за вас. Тоді вам потрібно пам’ятати лише один основний пароль, а не п’ятдесят. Якщо у вас є зайві гроші, спробуйте 1Password, оскільки він використовує надійне галузеве шифрування AES-256, архітектуру секретних ключів для посиленої безпеки облікового запису та вбудовані сповіщення Watchtower для перевірки проблем безпеки на веб-сайтах, які ви відвідуєте. Але будь-який із рекомендованих вище менеджерів паролів працює добре.

3. Увімкніть багатофакторну автентифікацію

Багатофакторна автентифікація (MFA) стоїть між вами та кимось, хто видає себе за вас онлайн. Ви входите за допомогою пароля, а потім підтверджуєте, що це дійсно ви, іншим способом — наприклад, вводите код із телефону або натискаєте підказку в додатку. MFA використовує два або більше окремих методів автентифікації. Цей додатковий крок іноді може перетворити вкрадений пароль на марну інформацію, адже без SMS-повідомлення, коду автентифікації чи іншого способу підтвердження входу доступ не буде надано.

Хакери та зловмисники розраховують на те, що більшість людей пропускають цей крок. Вони отримують або купують викрадені паролі оптом і тестують, які з них ще працюють. MFA може зачинити ці двері. Навіть якщо вони мають ваш логін, зазвичай вони не можуть пройти другу перевірку, якщо ваші додаткові методи підтвердження також не скомпрометовані.

Деякі університети вже підтримують MFA через Duo або Google Authenticator. А нещодавно творці Proton VPN випустили 2FA додаток, який доступний для всіх основних платформ. Proton Authenticator простий у використанні, елегантний і безкоштовний.

Після налаштування підтвердження входу займає кілька секунд. Ці кілька секунд можуть допомогти уберегти ваші дані від потрапляння в чужі руки.

Захист особистих даних та конфіденційності

4. Будьте обережні в соціальних мережах

Соціальні мережі — велика частина життя, але надмірний обмін інформацією може поставити вас під загрозу. Зловмисники шукають дрібні деталі, як-от ваш день народження, університет, рідне місто тощо, щоб вгадати паролі або відповіді на контрольні запитання. З вашого профілю я можу дізнатися вашу електронну пошту та те, що вашого першого собаку звали Сірко — що може бути одним із ваших часто використовуваних паролів або відповіддю на одне з ваших контрольних питань.

Тримайте свої облікові записи приватними та обмежуйте те, що ви публікуєте публічно. Приймайте запити лише від людей, яких ви дійсно знаєте, і уникайте обміну особистими оновленнями в режимі реального часу.

Більшість випадків крадіжки особистих даних починається зі збирання фрагментів особистої інформації з соцмереж. Чим менше ви ділитеся, тим важче комусь використати цю інформацію проти вас.

Також припиніть нескінченно скролити стрічку. Вам треба вчитися.

5. Оновлюйте програмне забезпечення

Регулярно оновлюйте операційну систему, браузери та додатки. Оновлення часто містять важливі виправлення безпеки, які захищають від нових загроз.

Так, оновлення можуть дратувати, але вони мають значення. Деякі з них виправляють уразливості безпеки, про які хакери вже знають. Коли ви їх ігноруєте, ви фактично залишаєте свої вхідні двері відчиненими.

Найпростіше рішення — увімкнути автоматичні оновлення та дозволити їм працювати у фоновому режимі. Зазвичай вам навіть не доведеться про це думати. А коли пристрій повідомляє, що потребує перезавантаження, просто зробіть це. Це швидке перезавантаження часто є тим, що фактично фіксує будь-які доступні виправлення безпеки.

6. Використовуйте антивірусне програмне забезпечення

Більшість сучасних пристроїв мають вбудований захист. Windows 10 і 11 постачаються з Microsoft Defender Antivirus, і він досить непоганий. Подібно до цього, на пристроях MacOS ви знайдете вбудований XProtect для захисту від загроз. Але ви можете вибрати стороннє антивірусне програмне забезпечення для Mac, якщо хочете захисту кількох пристроїв або додаткових переваг кібербезпеки, як-от батьківський контроль або страхування від крадіжки особистих даних.

Окрема антивірусна програма може забезпечити додаткові переваги безпеки, як-от розширене видалення загроз, кращий показник виявлення шкідливого ПЗ або захист від крадіжки особистих даних. Якщо у вас обмежений бюджет, є кілька безкоштовних антивірусних варіантів. AVG та Avira безкоштовні й добре справляються зі своїм завданням. Bitdefender також має безкоштовний рівень, який добре працює. Вони сканують ваші файли, позначають підозрілу активність і виконують більшість того, що ви очікуєте від антивірусу.

Час від часу запускайте повне сканування. І, будь ласка, не завантажуйте нічого з підозрілих веб-сайтів.

Безпечне використання пристроїв та додатків

7. Завантажуйте програми з офіційних джерел

Завантажуйте додатки лише з офіційних магазинів — App Store для iOS або Google Play для Android. Уникайте завантаження програм з невідомих сайтів, оскільки вони можуть містити шкідливе ПЗ.

8. Дбайте про безпеку пристроїв

Завжди блокуйте свої пристрої паролем, PIN-кодом, відбитком пальця або розпізнаванням обличчя. Це перша лінія захисту, якщо ваш пристрій загубиться або буде вкрадений.

Потрібна лише мить, щоб ноутбук або телефон зникли. Тримайте свої пристрої при собі, коли ви вчитеся, їсте або йдете на заняття. У громадських місцях легко вкрасти те, що ви залишаєте без нагляду.

Порада: закривайте веб-камеру, коли ви її не використовуєте. Простої кришки або шматочка скотчу достатньо, щоб ніхто не міг спостерігати без вашого відома, а деякі веб-камери навіть мають фізичну шторку для закриття об’єктива.

9. Регулярно створюйте резервні копії

Створюйте резервні копії важливих файлів та документів. Використовуйте хмарні сервіси або зовнішні накопичувачі. Це допоможе відновити дані у випадку кібератаки або технічної несправності.

Втрата роботи трапляється частіше, ніж люди думають, і зазвичай це відбувається в найгірший можливий момент. Резервне копіювання файлів зберігає ваші дані в безпеці, коли ноутбук ламається або телефон крадуть. Ви ж не хочете втратити свої есе чи особисті фотографії разом із ним.

Ви можете зберігати свої дані в хмарі за допомогою сервісів на кшталт Google Drive або Dropbox або використовувати фізичну резервну копію, як-от мережеве сховище (NAS) або USB. Покладатися як на хмарні сервіси, так і на локальну резервну копію може бути надійно, і використання кожного дає вам додаткову безпеку.

Увімкніть автоматичне резервне копіювання, щоб ваші файли зберігалися регулярно без необхідності пам’ятати про це.

Розпізнавання та уникнення шахрайства

10. Остерігайтеся фішингових атак

Будьте обережні з електронними листами, SMS або повідомленнями, які просять надати особисту інформацію або перейти за підозрілими посиланнями. Завжди перевіряйте відправника та не поспішайте з відповіддю на термінові запити.

Університети ніколи не просять студентів надавати паролі або фінансову інформацію через електронну пошту. Якщо ви отримали такий запит, зверніться безпосередньо до IT-служби університету.

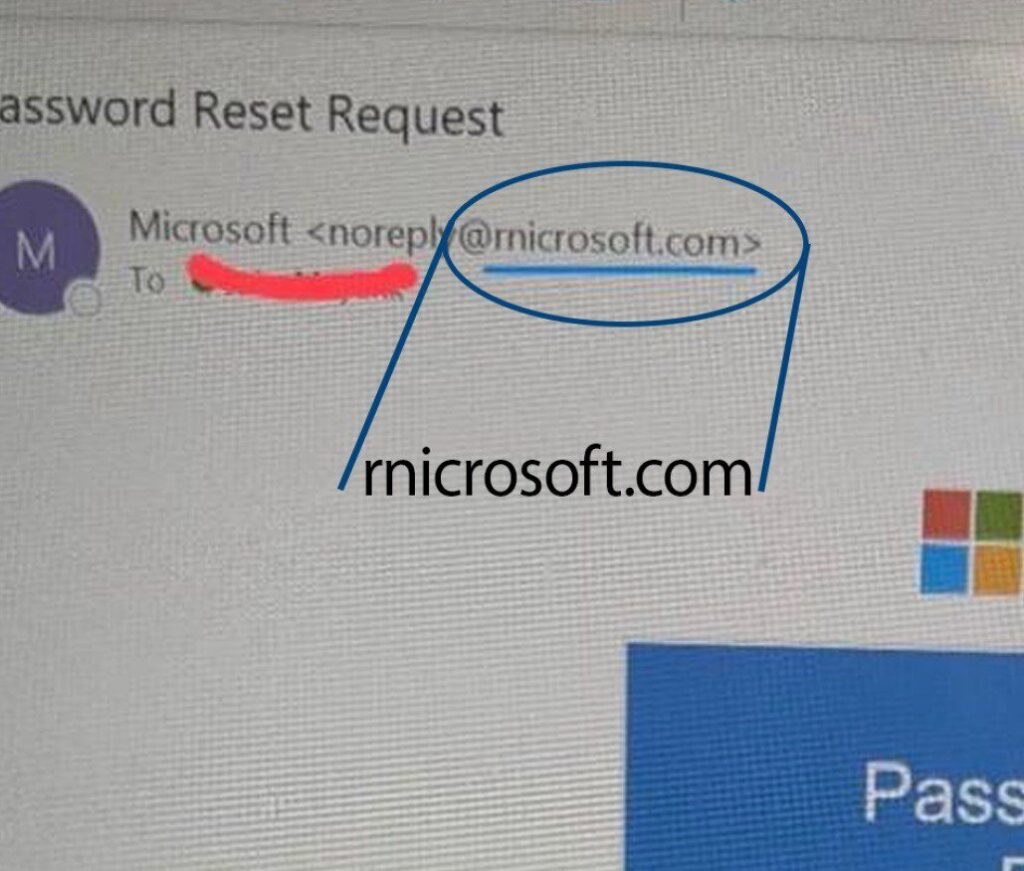

Фішинг — це коли хтось намагається обдурити вас, щоб ви розкрили особисту інформацію, видаючи себе за надійне джерело, як-от ваш університет, банк, друга/родича або відому компанію. Фішингові повідомлення стають дедалі переконливішими, але є ознаки, на які варто звертати увагу. Стежте за загальними привітаннями («Вітаємо», «Шановний»), дивними URL-адресами та терміновою мовою, що штовхає вас натиснути посилання або відповісти негайно.

Завжди перевіряйте посилання, щоб побачити, куди вони насправді ведуть. Наведіть мишу на гіперпосилання або клацніть правою кнопкою миші > Перевірити, перш ніж клацати, щоб попередньо переглянути повну URL-адресу. Також перевірте адресу відправника, перш ніж щось робити. Різниця може бути такою тонкою, як microsoft.com і rnicrosoft.com. Якщо ви не впевнені, зв’яжіться з організацією безпосередньо через їхній офіційний веб-сайт.

Студентів, зокрема, часто стають об’єктами фальшивих вакансій або шахрайства зі стажуванням, які вимагають банківські дані або документи, що посвідчують особу. Якщо це трапилося з вами, ігноруйте повідомлення та повідомте про це університетський IT-відділ. Вони можуть розіслати масове попереджувальне повідомлення, тож ви можете допомогти комусь іншому.

11. Перевіряйте дозволи додатків і налаштування конфіденційності

Більшість програмного забезпечення та додатків збирають дані за замовчуванням, і зазвичай більше, ніж їм потрібно. Вони можуть отримувати доступ до ваших контактів, місцезнаходження, фотографій, мікрофона тощо без вашого відома. Приділіть кілька хвилин, щоб перевірити дозволи додатків у налаштуваннях телефону чи комп’ютера та подивіться, що кожен із них може робити. Ви можете — і повинні — перевіряти політику конфіденційності та дозволи додатків під час завантаження, щоб виявити тривожні сигнали.

Вимкніть усе, що не має сенсу. Додатку соціальної мережі не потрібна ваша точна геолокація, а фоторедактору не потрібен ваш список контактів.

Додаткова перевага — зменшення дозволів також може продовжити термін служби батареї та зробити ваш пристрій більш плавним у роботі.

12. Знайте, що робити, якщо вас скомпрометували

Якщо один із ваших облікових записів зламали або ваш пристрій починає поводитися дивно, займіться цим негайно. Зазвичай очікування лише погіршує ситуацію.

По-перше, змініть паролі для будь-яких облікових записів, які можуть бути зачеплені. Почніть із електронної пошти та фінансових облікових записів. Потім запустіть сканування на наявність шкідливого ПЗ на вашому пристрої, щоб очистити все підозріле.

Якщо ви надали платіжні дані або особисту інформацію, зателефонуйте у свій банк і повідомте їх про те, що сталося. Вони можуть моніторити або заморозити ваш обліковий запис у разі потреби. Нарешті, повідомте про проблему IT-команді вашого університету та/або місцевим органам влади, щоб вони могли допомогти відстежити її та зупинити поширення.

Швидкі дії обмежують шкоду. Чим довше ви чекаєте, тим важче це виправити.

Додаткові поради для студентського життя

Пам’ятайте, що кібербезпека — це не одноразова дія, а постійний процес. Будьте в курсі нових загроз та методів захисту. Багато університетів проводять семінари з кібербезпеки — відвідуйте їх.

Також важливо навчити своїх друзів та однокурсників основам цифрової безпеки. Чим більше людей дотримуються правил безпеки, тим безпечнішим стає середовище для всіх.

Якщо ви підозрюєте, що стали жертвою кібератаки, негайно зверніться до IT-служби університету та змініть паролі до всіх важливих облікових записів. Швидка реакція може мінімізувати збитки та запобігти подальшим проблемам.

Ця стаття була цікавою? Слідкуйте за нами в Threads, Facebook або Telegram, щоб читати більше ексклюзивного контенту.