Те, що ми бачимо і використовуємо в Інтернеті у таких браузерах, як Edge, Chrome, Firefox, Opera і Safari, – це лише частина того, що насправді доступно. Інформацію та дані можна публікувати та обмінюватися ними з максимально можливою анонімністю в темній мережі. Отже, що таке даркнет? Які можливості він відкриває та які загрози приховує?

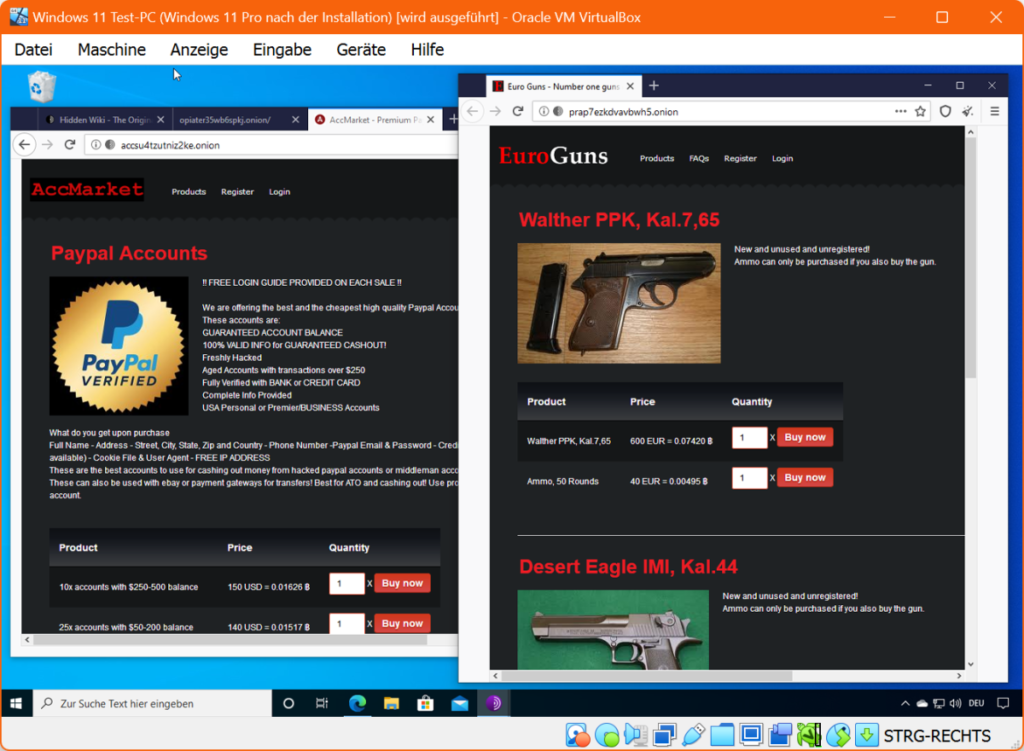

Те, що є важливим для свободи інформації в країнах з сильною цензурою, природно, також приваблює багатьох злочинців. Даркнет і його ринки пропонують не лише наркотики, ліки, допінги, онлайн ідентифікатори, дані кредитних карток і фальшиві паспорти, але й зброю всіх видів.

Оскільки він неодноразово використовувалася для скоєння кримінальних злочинів і безчинств, а ЗМІ повідомляли про це, даркнет все частіше опиняється в центрі уваги громадськості.

Що таке даркнет?

Термін «даркнет» влучно описує його призначення. Даркнет в першу чергу використовується для невизнаного спілкування в Інтернеті. Сервіси анонімізації запобігають шпигунству за вашою діяльністю в інтернеті.

Звичайно, це працює тільки в тому випадку, якщо користувач не вводить ніяких особистих даних під час сеансу – наприклад, якщо він не входить на Facebook або в свою поштову скриньку. Мережа анонімізації Tor дуже популярна.

Що багато хто не усвідомлює: Tor – це не тільки плащ-невидимка для серфінгу, але й притулок для ділянок даркнету. Це приховані веб-сайти на серверах Tor, до яких неможливо отримати доступ через «звичайний» інтернет.

Tor відкриває ворота в даркнет

Tor розшифровується як «Цибулевий маршрутизатор». Ця цікава назва пояснюється, коли ви розумієте, як він працює:

Щоб приховати своє походження, програмне забезпечення Tor, встановлене на комп’ютері користувача, маршрутизує кожен пакет даних через різні випадково вибрані комп’ютери (вузли), перш ніж він буде переданий у відкритий інтернет через вихідний вузол.

Дані спеціально захищені, щоб їх не можна було прочитати на жодному з комп’ютерів Tor. Для цього використовується багатошарове шифрування за принципом «цибулини»: кожен з вузлів, що беруть участь у передачі, розшифровує один рівень. В результаті, пакет, який надходить на вузол, виглядає для підслуховувачів інакше, ніж пакет, який вузол відправляє далі.

Шифрування робить можливою ще одну функцію: приховування веб-сайтів і веб-адрес. Приховані дані зберігаються на веб-серверах в мережі Tor. Адреси серверів зашифровані таким чином, що тільки спеціальні вузли зв’язку в мережі Tor можуть їх розшифрувати.

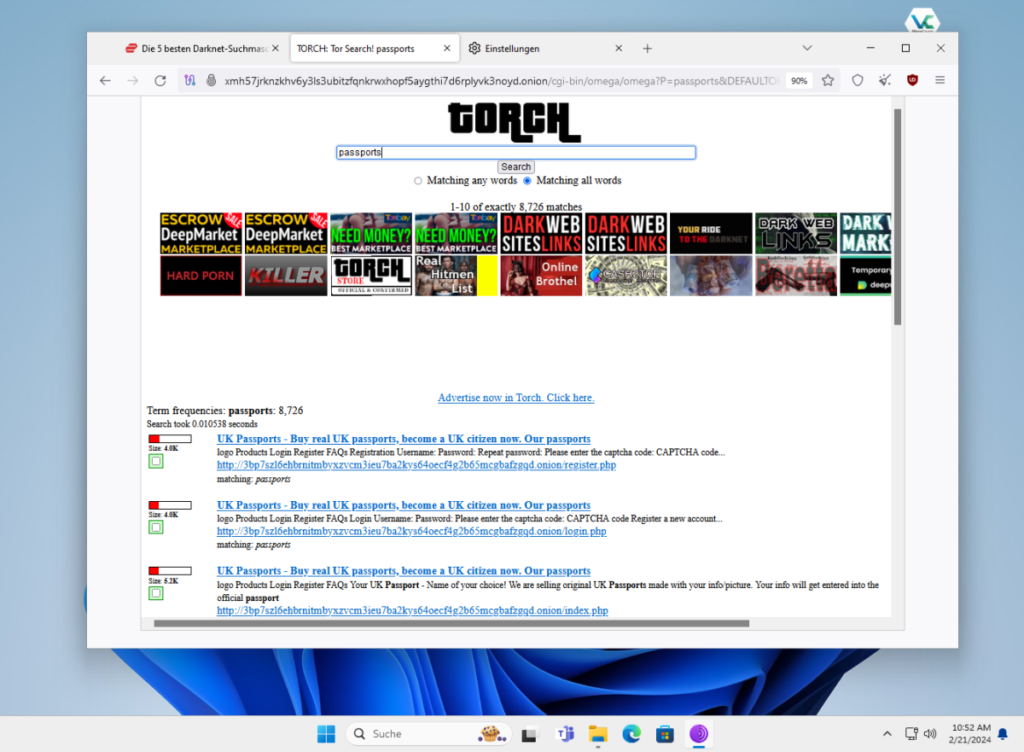

Зашифровані адреси мають фіктивне розширення домену *.onion і публікуються на відповідних порталах. До них відносяться каталоги, керовані спільнотою, які може редагувати будь-хто, наприклад, Hidden Wiki, а також модеровані пошукові інструменти, такі як Torch, Ahmia і Haystack.

Якщо хтось натискає на зашифроване посилання, що закінчується на .onion, запит надсилається через кілька комп’ютерів, але не на вихідний вузол в кінці, а на вузол підключення, який знає реальну адресу відповідного веб-сервера.

Вузол запитує дані з цього сервера і пересилає їх користувачеві. Це означає, що з’ясувати, де насправді знаходиться сервер, звичайними засобами неможливо. Через таку каскадність використання файлообмінних сервісів, таких як Bittorrent, через мережу Tor також не має сенсу.

Погляд через браузер Tor на каталог даркнету, наприклад, на нецензуровану Hidden Wiki, показує, що в даркнеті можна знайти, здавалося б, все, що завгодно.

Від вкрадених кредитних карток і зламаних акаунтів PayPal до важких і легких наркотиків, піратських копій всіх видів і зброї – немає нічого, чого б не пропонували в даркнеті. Оплата зазвичай здійснюється за допомогою біткоїнів, оскільки цифрова валюта обіцяє максимальну анонімність, а платіжні потоки неможливо відстежити.

Tor у віртуальній машині

Користувачі даркнету часто використовують для доступу до нього браузер Tor для Windows. Цю програму також можна встановити на віртуальну машину. Таким чином, користувачі даркнету намагаються запобігти тому, щоб їхні дії не залишали слідів, які можна було б відстежити.

Tor Browser не є незаконною програмою. Звичайно, його можна використовувати для анонімного серфінгу в Інтернеті без злочинних намірів. Для цього натисніть на кнопку «Підключитися» в діалозі «Підключитися до Tor».

Встановлення з’єднання може зайняти кілька хвилин. Налаштування, доступні вам після натискання кнопки «Налаштувати», грають роль тільки в тому випадку, якщо ви хочете вийти в Інтернет через проксі-сервер або використовувати Tor в країні, яка блокує його використання, наприклад, в Єгипті або Туреччині.

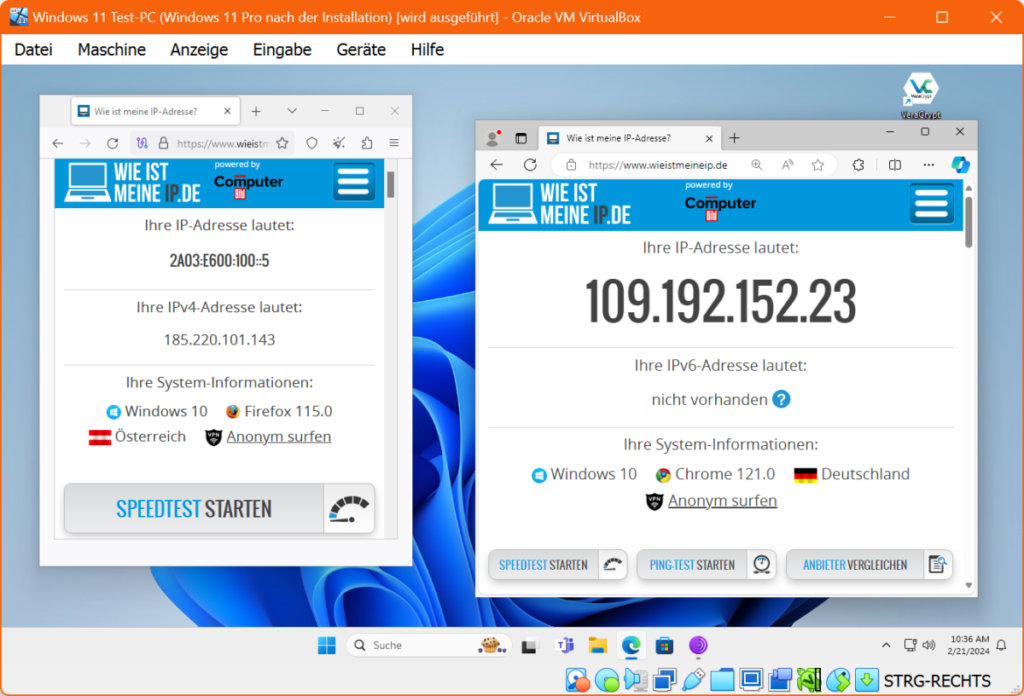

Якщо браузер Tor запущено, ви можете відразу перевірити, чи працює він належним чином. Для цього перейдіть, наприклад, на сайт whatismyipaddress.com.

Якщо тепер відкрити whatismyipaddress.com в іншому браузері, наприклад, Edge, ви побачите, що в браузері Tor використовується інша IP-адреса.

До речі: Те, що веб-сайти завантажуються в браузері Tor довше, ніж зазвичай, пов’язано з анонімізацією. Це відбувається тому, що він маршрутизує пакети даних для доступу до веб-сайту через численні вузли, щоб приховати їхнє походження.

Чи варто заходити в даркнет?

Даркнет є нейтральним інструментом, але часто використовується для незаконної діяльності. Однак, там також можна знайти легальні та корисні ресурси, зокрема платформи для журналістів та активістів, що працюють в умовах цензури. Якщо ви вирішили досліджувати даркнет, робіть це обережно і усвідомлюйте ризики.