Зараз відомий вимагач MountLocker почав використовувати корпоративні API Windows Active Directory для проникнення через мережі та зараження нових систем, про що повідомляє BleepingComputer.

MountLocker почав діяти з липня 2020 року як Ransomware-as-a-a-service (RaaS), де розробники відповідають за створення програмного забезпечення, сервера управління, рахунків, куди мають перерахувати викуп, а філії відповідають за проникнення на комп’ютери та шифрування даних на пристроях (причому користуватися послугами філії може група, яка не має відношення до розробників).

В рамках цієї домовленості основна команда MountLocker отримує 20-30% викупного платежу, тоді як філія отримує решту .У березні 2021 року виникла нова група подібних програм під назвою AstroLocker, яка почала використовувати спеціальну версію програми-вимагача MountLocker з посиланнями, що вказують на власні сайти платежів та шляхи витоку даних.

“Це не ребрендинг – ймовірно, ми можемо визначити це як союз”, – кажуть особи, які представляють AstroLocker , у відповідь на запитання про зв’язок з авторами MountLocker.

Нарешті, у травні 2021 року виникла третя група під назвою ‘XingLocker’, яка також використовує спеціально модифікований виконуваний файл програми MountLocker.

MountLocker прокладає шлях до інших пристроїв

Цього тижня MalwareHunterTeam поділилася зразком того, що вважалося новим виконуваним файлом MountLocker, який містить нову функцію черв’яка, яка дозволяє йому поширюватися та шифруватися на інших пристроях у мережі. Після встановлення зразка команда BleepingComputer підтвердила, що це спеціальний зразок, написаний для команди XingLocker.

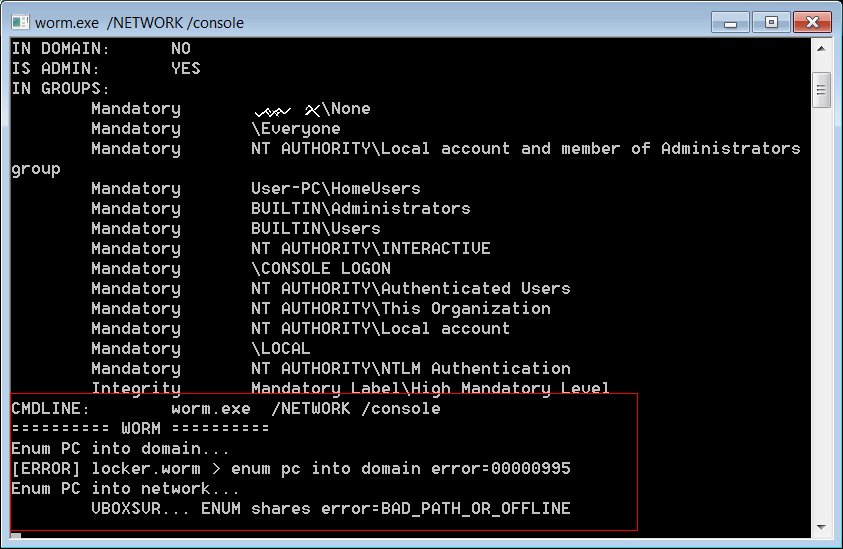

Короткий аналіз визначив, що замовник може увімкнути функцію хробака, запустивши зразок шкідливого програмного забезпечення за допомогою аргументу командного рядка /NETWORK. Оскільки для цієї функції потрібен домен Windows, їхні тести швидко провалились, як показано нижче.

Повідомлення про налагодження для функції MountLocker Worm

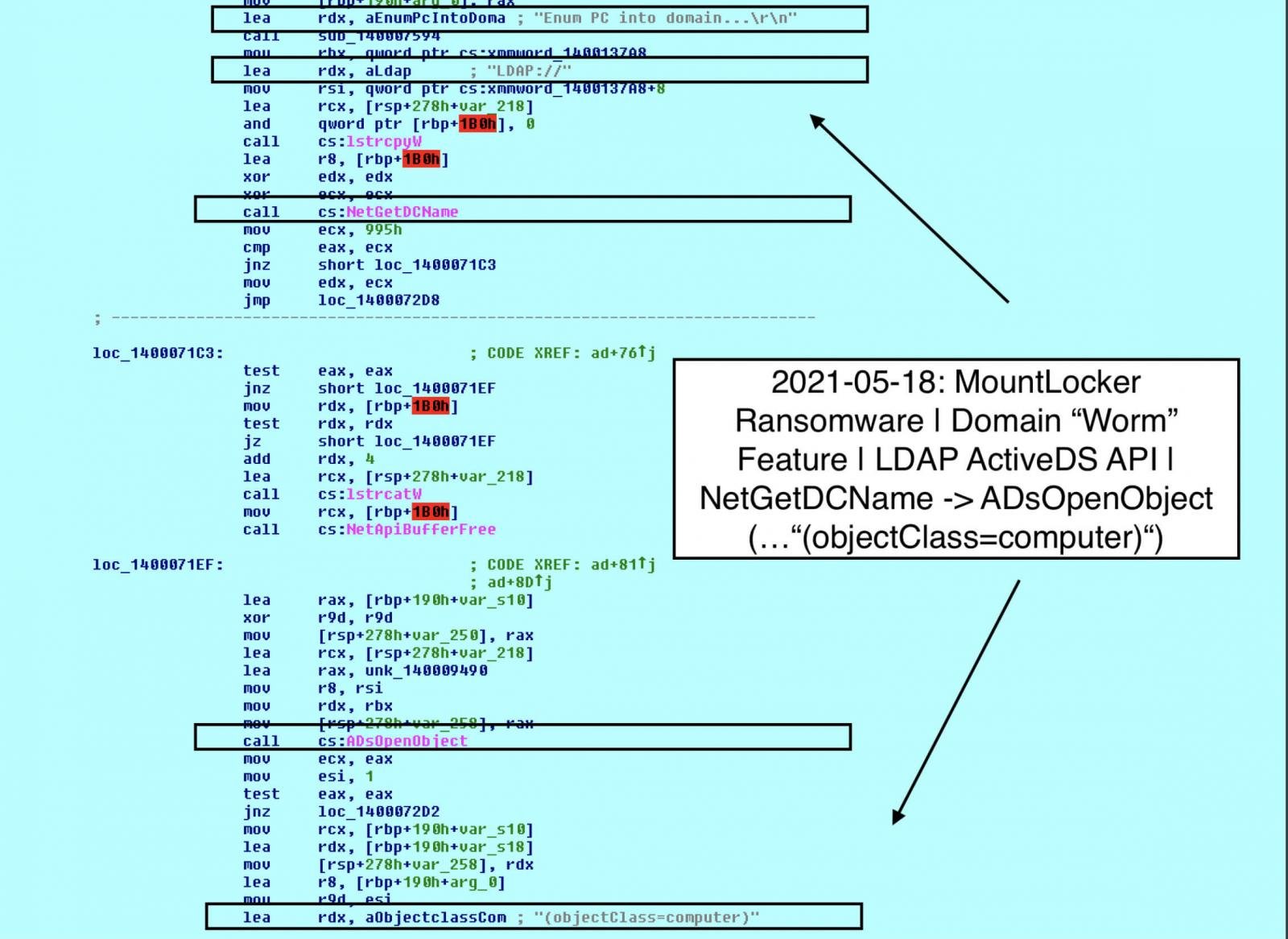

Поділившись зразком програми із генеральним директором Advanced Intel Віталієм Кремезом, редакція BleepingComputer виявила, що MountLocker зараз використовує API інтерфейсів служб Windows Active Directory як частину своєї функції черв’яків. Спочатку програма-вимагач використовує функцію NetGetDCName () для отримання імені контролера домену. Потім він виконує запити LDAP щодо ADS контролера домену, використовуючи функцію ADsOpenObject () з обліковими даними, переданими в командному рядку.

Використання API інтерфейсів служб Active Directory

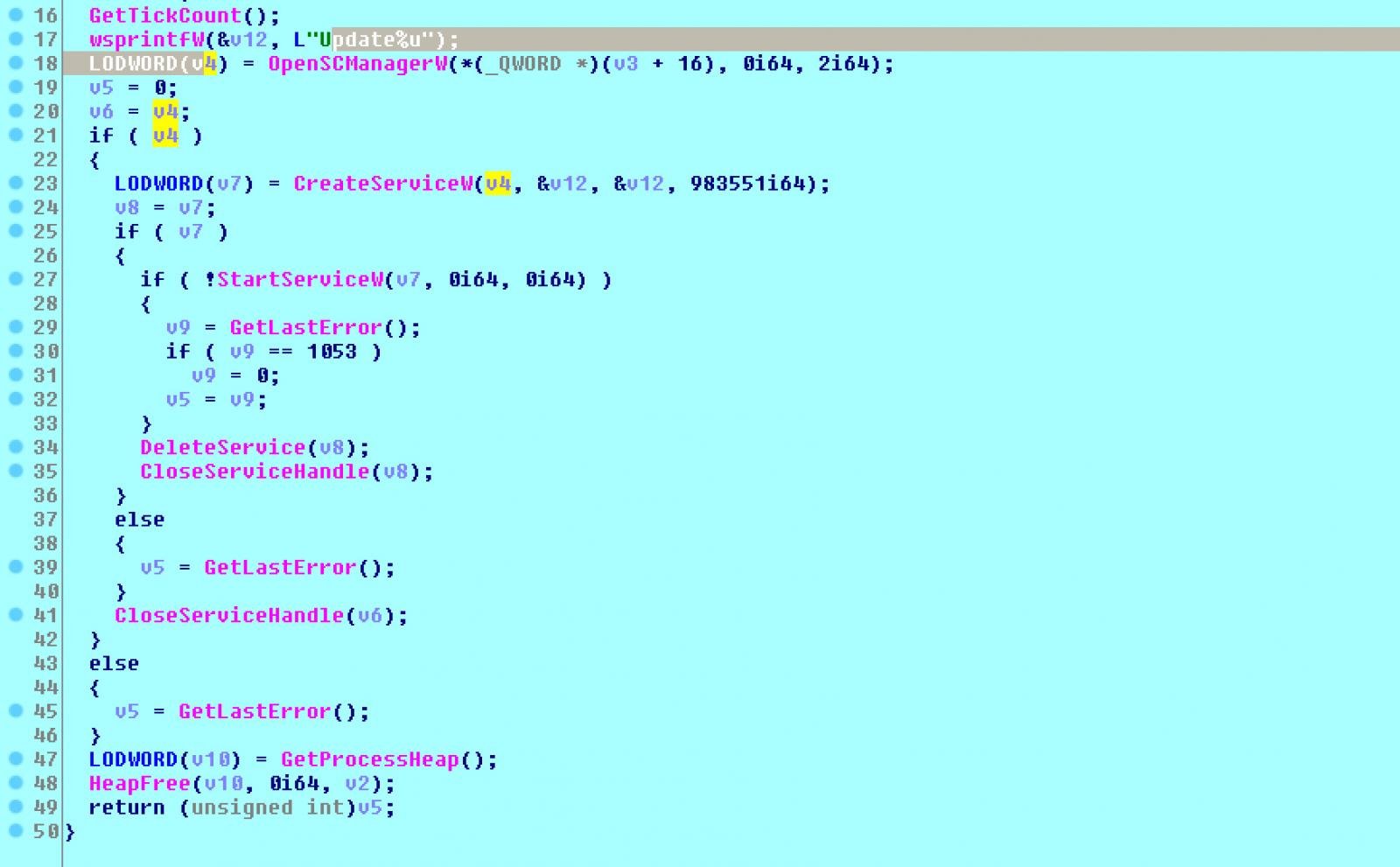

Після підключення до служб Active Directory він буде переглядати базу даних для об’єктів ‘objectclass = computer’, як показано на зображенні вище. Для кожного виявленого об’єкта MountLocker спробує скопіювати виконуваний файл програми-вимагача папку \\C$\ProgramData віддаленого пристрою. Потім програма-вимагач віддалено створить службу Windows, яка завантажує виконуваний файл, щоб він міг продовжити шифрування пристрою.

Використовуючи цей API, програма-вимагач може знайти всі пристрої, які є частиною зламаного домену Windows, і зашифрувати їх, використовуючи вкрадені облікові дані домену.

“Багато корпоративних середовищ покладаються на складні системи активних каталогів і на комп’ютер користувача у той же самий час. Зараз MountLocker – це перше відоме програмне забезпечення, яке використовує унікальну корпоративну архітектурну інформацію для переваги визначення додаткових цілей для шифрування за межами звичайної мережі та спільного сканування”, – сказав Кремез у розмові про шкідливе програмне забезпечення. “Це квантовий зсув професіоналізації розробки програм-вимагачів для експлуатації корпоративних мереж” .

Оскільки мережеві адміністратори Windows зазвичай використовують цей API, Кремез вважає, що група розробників, яка додала цей код до оригінальної програми, мабуть, має певний досвід адміністрування домену Windows.

Хоча цей API бачили і в інших шкідливих програмах, таких як TrickBot, це може бути першим “корпоративним вимагачем для професіоналів”, який використовує ці API для здійснення розвідки та розповсюдження на інші пристрої.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Як завантажити дані Google Maps? ІНСТРУКЦІЯ

Психічне здоров’я у дітей від соцмереж і смартфонів не страждає – ДОСЛІДЖЕННЯ

Як створити надійний пароль? ПОРАДИ

Як вберегти свої банківські рахунки від кіберзлочинців? ПОРАДИ

Що таке FLoC Google і як він буде відстежувати Вас в Інтернеті?

До речі, пандемія спричинила нову хвилю цифрової трансформації у всьому світі. І державні установи не залишилися осторонь цього процесу. Завдяки розширенню цифрової інфраструктури, зокрема створенню нових додатків та сервісів, віддалених робочих місць та переходу в хмарне середовище, кількість потенційних векторів атак збільшилася.

Також повністю модульний ноутбук з ОС Windows від Framework тепер готовий до попереднього замовлення за базовою ціною у $999. Клієнти можуть розміщувати замовлення на веб-сайті Framework. 13,5-дюймовий ноутбук складається повністю з модульних деталей, включаючи материнську плату, яку ви можете легко поміняти та замінити.

Кілька редакцій Windows 10 версій 1803, 1809 та 1909 досягли кінця обслуговування (EOS), починаючи з травня , про що Microsoft нагадала нещодавно. Пристрої з випусками Windows 10, які досягли EoS, більше не отримуватимуть технічну підтримку, а також щомісячні виправлення помилок та безпеки, щоб захистити їх від останніх виявлених загроз безпеки.

Окрім цього, після вступу в силу нової політики Google в описі додатків з’явиться додатковий розділ з інформацією про те, до яких даними має доступ продукт. У розробників буде можливість розповісти користувачам про те, для чого додаткам потрібен доступ до тих або інших даних і як їх обробка впливає на загальну функціональність.