Для багатьох Різдво є найчарівнішою порою року – часом дарувати подарунки та отримувати приємні вітання, робити добрі справи та радувати близьких. Але скористатися передсвятковою заклопотаністю також прагнуть кіберзлочинці, схеми шахрайства в Інтернеті яких націлені на викрадення грошей та даних користувачів. Аби вберегтися від кіберзлочинців, пропонуємо завчасно озброїтися та ознайомитися із найпопулярнішими аферами під час свят.

1. Шкідливі електронні листівки

Сьогодні електронні листівки є одним з найпопулярніших способів надсилання привітань на свята. Простота надсилання таких листівок та можливість охопити велику кількість людей приваблює і кіберзлочинців. Зокрема під виглядом святкових електронних листівок зловмисники можуть поширювати шкідливе програмне забезпечення. Тому якщо Ви отримали електронну листівку від невідомого адресата, не поспішайте переходити за посиланнями або відкривати вкладення. У першу чергу звертайте увагу на адресу відправника, оскільки шахраї можуть видавати себе за ваших друзів чи колег.

2. Схеми з використанням теми благодійності

Хоча багато легітимних благодійних організацій хочуть допомогти тому, хто, дійсно, цього потребує, збільшення кількості подібних звернень напередодні свят може ускладнити виявлення шахраїв. Тому перед здійсненням пожертвування не завадить докласти трохи зусиль для перевірки інформації про організацію, від імені якої надійшов лист чи дзвінок. Зокрема переконайтеся у наявності легітимного веб-сайту та можливості перевірити подальші дії з Вашим пожертвуванням.

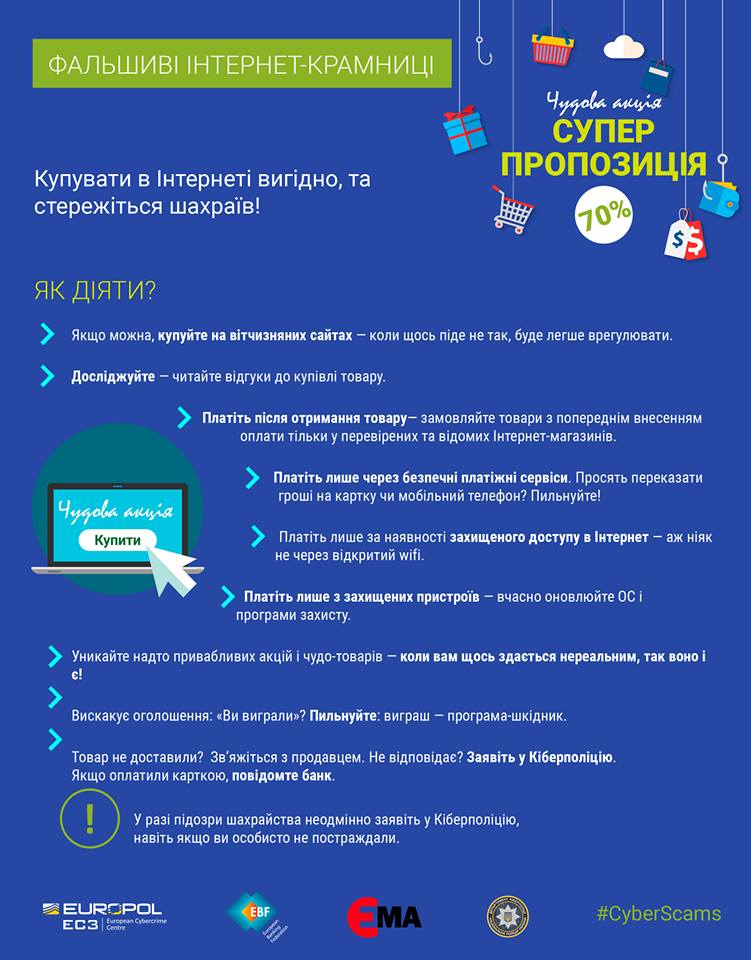

3. Покупки в Інтернет-магазинах

Більшість полюбляють здійснювати покупки онлайн в спокійній домашній атмосфері. Зі збільшенням витрат у святковий сезон та гонитвою за подарунками в останню хвилину можна легко стати жертвою шахрайства в Інтернеті. Для цього кіберзлочинці можуть використовувати підробні веб-сайти та шкідливу рекламу товарів та послуг. Тому варто здійснювати покупку на веб-сайтах перевірених продавців та остерігатися сумнівних пропозицій, які виглядають занадто нереалістично, щоб бути правдою.

4. Шкідливі посилання для відстеження посилок

Напередодні свят багато людей відправляють подарунки поштою. Цим можуть скористатися шахраї, видаючи себе за відомі сервіси доставки. Зокрема кіберзлочинці надсилають користувачам підробні посилання нібито для відстеження посилки. Після переходу на пристрій жертви завантажується шкідливе програмне забезпечення. Також шкідливі посилання можуть використовуватися в схемах шахрайства в Інтернеті для перенаправлення користувачів на веб-сайти, які викрадають облікові дані. Щоб не стати жертвою цього виду шахрайства в Інтернеті, слід бути обережними з підозрілими повідомленням та у разі виникнення сумнівів краще відстежити посилку через офіційний веб-сайт служби доставки.

5. Фальшиві додатки

Сьогодні в магазинах є багато різноманітних програм, які дозволяють дітям отримувати персональний дзвінок або повідомлення від Санта Клауса. Такі додатки шахраї можуть використовувати як прикриття для викрадення особистих даних жертв. Саме тому завантажувати програм варто лише в офіційних магазинах Apple або Google Play. Також на пристроях має бути встановлене надійне антивірусне рішення для захисту від можливих кіберзагроз.

Також, ознайомтесь з рекомендаціями щодо безпечних покупок від Кіберполіції: