Дослідники з Франції виявили, яким чином незаконні веб-додатки взаємодіють з плагінами браузерів, а потім викрадають приватну інформацію та дають можливість хакерам перехоплювати управління комп’ютером, пише Threatpost.

Кількість плагінів для браузерів Chrome, Opera, Mozilla Firefox та інших зростає, але не всі вони однаково корисні. Веб-додатки — це програми, які запускаються з сервера на комп’ютері чи смартфоні-клієнті (наприклад, редактор документів Google Docs). Тоді як плагін для браузера — це програма, яка інтегрується у браузер для розширення його функцій (наприклад, для збереження відео з Youtube).

Плагіни часто мають доступ до приватної інформації, якою оперує користувач у браузері (зокрема, історія пошуку, закладки тощо). Також у них є свій простір для зберігання інформації, який існує до тих пір, поки вони інстальовані у браузері.

А деякі веб-додатки здатні взаємодіяти з плагінами та обмінюватися даними користувача, якщо вони якимось чином обходять політику безпеки SOP (Same Origin Policy).

Якщо спеціально написати веб-додаток, щоб він обходив обмеження з обміну даними, тоді атака на користувача здійснюється через скрипт, дію якого користувач не бачить. До речі, скрипт може не належати авторам додатку, а бути комп’ютерним вірусом, який заразив цей додаток.

Скрипт взаємодіє з плагінами браузера, шукаючи та викрадаючи різну приватну інформацію, якою оперують плагіни “з привілеями”. Мало того, потенційно плагіни та додатки можуть обмінюватися інформацією між собою, якщо вони написані в рамках одного API.

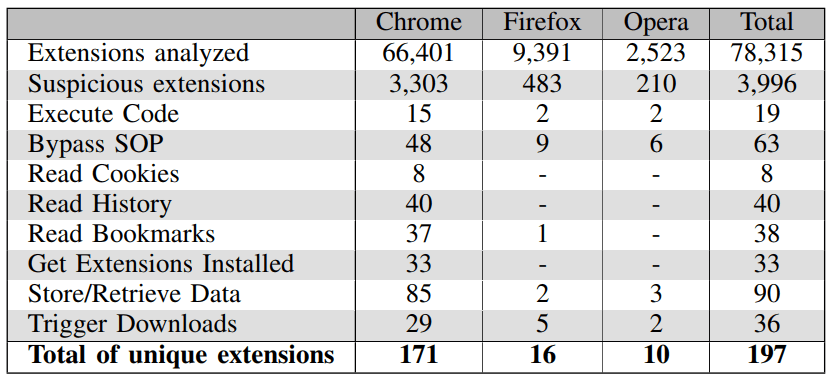

Дослідники звертають увагу на WebExtensions API, який є кросплатформенним і в рамках якого написано більшість розповсюджених додатків. У таблиці видно, що з більш ніж 78 тисяч різних додатків більш ніж 3 тисячі виявилися шкідливими або підозрілими.