Ви коли-небудь замислювалися, як хакерам вдається зламати поштову скриньку? Прості помилки, такі як використання слабкого пароля, відповідь на фішинговий лист або використання вашого акаунта на публічному комп’ютері, роблять це можливим. Ми пояснимо, як ваша електронна пошта стає вразливою для хакерів, і розповімо, як її захистити.

- 1. Взаємодія з фішинговими листами

- 2. Використання поштового акаунта на загальнодоступних пристроях

- 3. Використання слабкого пароля

- 4. Надмірне повторне використання пароля

- 5. Погане керування паролями

- 6. Реєстрація на веб-сайтах і в додатках за допомогою основного облікового запису електронної пошти

- 7. Зараження вашого пристрою

- 8. Використання ненадійних розширень і додатків

1. Взаємодія з фішинговими листами

Найчастіше користувачі стають жертвами хакерських атак, відповідаючи на фішингові електронні листи. За даними Get Astra, 1,2% всіх електронних листів, надісланих в Інтернеті, є шкідливими, а фішингові атаки відбуваються приблизно кожні 11 секунд.

Ці оманливі електронні листи видають себе за авторитетні бренди, заманюючи користувачів своїм автентичним виглядом. Несвідомо користувачі переходять за посиланнями або завантажують вкладення в таких листах, що в кінцевому підсумку компрометує їхні акаунти.

Нереальні пропозиції, хибне відчуття терміновості, запити на конфіденційну інформацію, загальні привітання, інтригуючі заголовки та граматичні помилки у змісті листа – все це є ознаками фішингових листів.

Розпізнавання цих попереджувальних знаків та утримання від переходу за шкідливими посиланнями або завантаження вкладень з підозрілих листів може допомогти захистити ваш акаунт від спроб злому.

2. Використання поштового акаунта на загальнодоступних пристроях

Громадські комп’ютери в навчальних закладах, кібер-кафе та інших подібних місцях є основною мішенню для хакерів. Вони можуть встановити на ці пристрої програмне забезпечення для відстеження активності користувачів і викрасти облікові дані для входу в систему. Неможливість вийти зі свого облікового запису електронної пошти на, здавалося б, захищеному громадському пристрої також може становити серйозний ризик.

Ми радимо вам уникати введення будь-якої конфіденційної інформації на загальнодоступних пристроях. Утримуючись від входу до свого облікового запису електронної пошти на таких пристроях, ви можете мінімізувати ризик злому. Якщо використання публічного (або спільного) пристрою є неминучим, створіть обліковий запис гостьового користувача, використовуйте приватний перегляд і виходьте зі свого облікового запису перед тим, як залишити пристрій, щоб захистити свій обліковий запис електронної пошти.

3. Використання слабкого пароля

Використання слабкого пароля значно підвищує вразливість вашого облікового запису електронної пошти до потенційних зломів. Слабкі паролі часто використовують слова, які легко вгадуються, наприклад, дату вашого народження, улюблені місця або дівоче прізвище матері. Вибір таких паролів полегшує особам, які вас добре знають, отримання несанкціонованого доступу до вашого акаунта електронної пошти.

Читайте також: Як перевірити, чи безпечний пароль?

Тому завжди створюйте надійні паролі, що поєднують цифри, символи, великі та малі літери. Така складність ускладнює для хакерів завдання вгадати або зламати ваш пароль і отримати доступ до вашого акаунта. Якщо ви використовували слабкий пароль, змініть пароль до свого облікового запису в Google або Microsoft, щоб забезпечити його безпеку.

4. Надмірне повторне використання пароля

Паролі, що використовуються в Інтернеті, в тому числі для облікових записів у компаніях з високою репутацією, схильні до витоку в певний момент. Це призводить до того, що адреси електронної пошти та пов’язані з ними паролі стають доступними в онлайнових базах даних, що містять витоки паролів. Якщо ви використовуєте той самий пароль для свого основного облікового запису електронної пошти, хакери можуть увійти у ваш обліковий запис, використовуючи витоки даних.

Якщо ви використовуєте ту саму комбінацію “email-пароль” для інших важливих акаунтів, ці акаунти, що використовують ідентичну комбінацію, також можуть опинитися під загрозою. Тому змініть пароль для цих акаунтів і візьміть за правило використовувати різні та надійні паролі для кожного нового акаунта, який ви створюєте.

5. Погане керування паролями

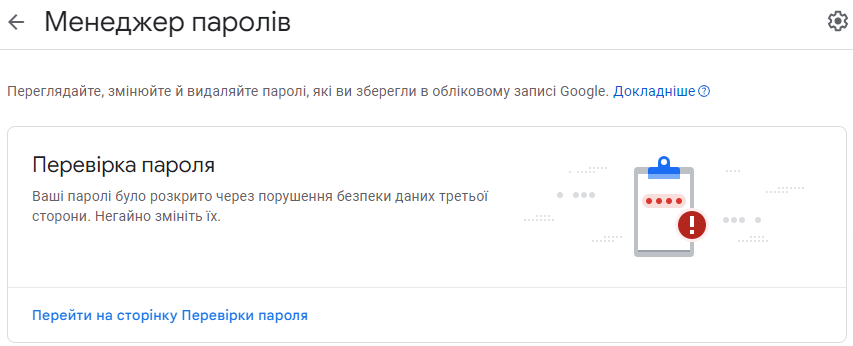

Менеджери паролів зменшують навантаження на нашу пам’ять, усуваючи необхідність запам’ятовувати численні паролі. Зберігання паролів до важливих облікових записів, наприклад, електронної пошти, у менеджері паролів, хоч і є корисним, але може становити ризик для безпеки. Це пов’язано з тим, що менеджери паролів є основними цілями для хакерів, і порушення безпеки може призвести до витоку ваших облікових даних.

Це не означає, що вам слід відмовитися від використання менеджерів паролів. Натомість, обирайте надійні менеджери паролів і регулярно перевіряйте безпеку збережених паролів. Якщо ви використовуєте Менеджер паролів Google, ви можете перевірити безпеку збережених паролів, виконавши такі дії: Перейдіть на сторінку passwords.google.com і виберіть Перейти на сторінку перевірки паролів > Перевірити паролі.

Якщо менеджер паролів сповістить вас про скомпрометовані паролі та порекомендує змінити їх, негайно оновіть їх.

6. Реєстрація на веб-сайтах і в додатках за допомогою основного облікового запису електронної пошти

Оскільки це дуже зручний варіант, користувачі часто вирішують реєструватися на веб-сайтах за допомогою своїх облікових записів Google, Microsoft та інших. Під час цього процесу веб-сайти зазвичай запитують дозвіл на доступ до інформації вашого облікового запису. Надання небезпечному додатку або веб-сайту дозволу на читання ваших даних підвищує вразливість вашого акаунта до злому.

Щоб уникнути непотрібних ризиків, ми рекомендуємо створити тимчасовий обліковий запис електронної пошти спеціально для реєстрації в Інтернеті; ніколи не використовуйте свій основний обліковий запис електронної пошти.

7. Зараження вашого пристрою

Якщо ваш пристрій буде скомпрометовано, ви можете опинитися під наглядом хакерів, які можуть відстежити ваші облікові дані, коли ви входите у свій обліковий запис електронної пошти. Пізніше вони можуть використати їх, щоб проникнути у ваш акаунт. Щоб мінімізувати цей ризик, слід регулярно перевіряти пристрій на наявність інфекцій.

Щоб уникнути зараження, не завантажуйте програми та програмне забезпечення зі шкідливих джерел, не переходьте за посиланнями на підозрілих веб-сайтах або веб-сайтах з рекламним спамом, не підключайте пристрій до публічних мереж Wi-Fi і не підключайте до нього невідомі пристрої зберігання даних, які можуть бути заражені. Якщо ваш комп’ютер заразився, винонайте необхідні заходи для видалення шкідливого програмного забезпечення.

8. Використання ненадійних розширень і додатків

Використання небезпечних розширень і додатків для налаштування поштового клієнта, отримання доступу до розширених функцій, таких як відстеження надісланих листів, або інших можливостей для підвищення продуктивності, може становити ризик. Тому, перш ніж встановлювати розширення або додатки та надавати доступ до свого поштового акаунта, проведіть ретельне дослідження, щоб переконатися, що вони безпечні у використанні.

Читайте також: Хакери зламують Gmail за допомогою одного розширення

Отримайте більше інформації про розробника розширення, прочитайте опис, уважно вивчіть політику конфіденційності та оцініть інформацію про обмін даними, щоб переконатися, що розширення є безпечним. Крім того, перегляньте відгуки користувачів, щоб зрозуміти досвід інших, і утримайтеся від використання розширення, яке не оновлювалося протягом тривалого періоду. Якщо ви не впевнені в надійності розширення, краще відключити або видалити його.

Сподіваємося, що наведені вище поради допоможуть вам зрозуміти, як ви можете зробити свій обліковий запис електронної пошти невразливим для хакерів. Уникайте описаних помилок, застосовуйте рекомендовані заходи безпеки, і ваш акаунт залишиться в безпеці. Якщо ваш акаунт зламано, не гайте часу і негайно розпочніть процес відновлення, щоб не дати хакерам змоги скористатися ним у подальшому.