LastPass, яка в грудні 2022 року виявила серйозний витік даних, що дозволив зловмисникам отримати доступ до зашифрованих сховищ паролів, заявила, що це сталося в результаті того, що той самий кіберзлочинець здійснив другу атаку на її системи.

Компанія заявила, що один з її інженерів DevOps зламав свій особистий домашній комп’ютер і заразив його кейлоггером у рамках тривалої кібератаки, яка викрадала конфіденційні дані з серверів хмарного сховища Amazon AWS.

«Злочинець використав інформацію, викрадену під час першого інциденту, інформацію, доступну внаслідок витоку даних третьої сторони, і вразливість у сторонньому медіа-програмному пакеті для запуску скоординованої другої атаки», — повідомила служба керування паролями .

Це вторгнення було спрямоване на інфраструктуру компанії, ресурси та одного з її співробітників з 12 серпня 2022 року по 26 жовтня 2022 року. Початковий інцидент, з іншого боку, завершився 12 серпня 2022 року.

Читайте також: Навіщо потрібен менеджер паролів та як правильно його обрати?

У серпневому зломі зловмисники отримали доступ до вихідного коду та конфіденційної технічної інформації із середовища розробки за допомогою одного скомпрометованого облікового запису співробітника.

У грудні 2022 року LastPass виявив, що зловмисник використовував викрадену інформацію для доступу до хмарного середовища зберігання та отримання «певних елементів інформації наших клієнтів».

Пізніше в тому ж місяці стало відомо , що невідомий зловмисник отримав доступ до резервної копії даних клієнтського сховища, які, за його словами, були захищені за допомогою 256-бітного шифрування AES. Він не розголошує, наскільки свіжою була резервна копія.

Читайте також: Витік LastPass: що вам потрібно зробити, щоб захистити свої паролі

GoTo, материнська компанія LastPass, також зізналася у порушенні минулого місяця через несанкціонований доступ до сторонньої хмарної служби зберігання даних.

Тепер, за словами компанії, зловмисник залучився до нової серії «розвідки, підрахунку та ексфільтрації», спрямованої на її службу хмарного зберігання даних у період із серпня по жовтень 2022 року.

«Зокрема, зловмисник зміг використати дійсні облікові дані, вкрадені у старшого інженера DevOps, для доступу до спільного хмарного середовища зберігання», — сказали у LastPass, додавши, що інженер «мав доступ до ключів дешифрування, необхідних для доступу до служби хмарного зберігання».

Це дозволило зловмиснику отримати доступ до сегментів AWS S3, у яких зберігалися резервні копії клієнтів LastPass і зашифровані дані сховища, зазначається далі.

Стверджується, що паролі співробітників були викрадені шляхом націлювання на домашній комп’ютер людини та використання «вразливого стороннього медіа-пакета програмного забезпечення» для досягнення дистанційного виконання коду та встановлення програмного забезпечення клавіатурного шпигуна.

«Кіберзлочинець зміг перехопити головний пароль співробітника під час його введення після того, як працівник пройшов автентифікацію в MFA, і отримати доступ до корпоративного сховища LastPass інженера DevOps», — повідомили в LastPass.

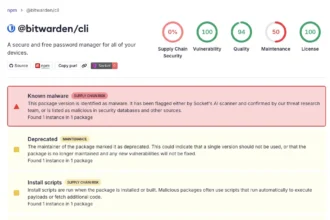

LastPass не розкриває назви використовуваного стороннього медіапрограмного забезпечення, але є ознаки того, що це може бути Plex, виходячи з того факту, що його власне було зламано наприкінці серпня 2022 року.

Після інциденту LastPass заявив, що покращив рівень безпеки, змінивши облікові дані з критичними та високими привілеями та повторно випустивши сертифікати, отримані зловмисником, а також застосував додаткові заходи захисту S3, щоб запровадити механізми журналювання та попередження.

Користувачам LastPass наполегливо рекомендується змінити свої головні паролі та всі паролі, що зберігаються у їхніх сховищах, щоб зменшити потенційні ризики, якщо це ще не зроблено або пошукати альтернативу цьому менеджеру паролів.

Читайте також: Кращі менеджери паролів: як ними користуватися?