Розширення є ключовою функцією Google Chrome, яка допомогла йому здобути популярність. Завдяки розширенням він, по суті, перетворився з просто зручного браузера на прототип операційної системи з власним ПЗ і диспетчером завдань.

Попри те, що справді корисних розширень в магазині Google набереться не більше кількох десятків, взаємодія з ними може створити деякі незручності. Як увімкнути нове меню встановлених розширень, пише AndroidInsider.

Якщо Ви будь-коли встановлювали розширення, то знаєте, що всі вони розташовуються один за одним із правої сторони від адресного рядка. Так забезпечується швидкий доступ до кожного з них. В результаті чим більше у Вас розширень, тим менше стає рядок для введення URL і тим гірше сприймається браузер, який починає виглядати переповненим. Однак завдяки експериментальній функції Google Chrome всі розширення можна приховати під однією кнопкою.

Як приховати розширення в Google Chrome

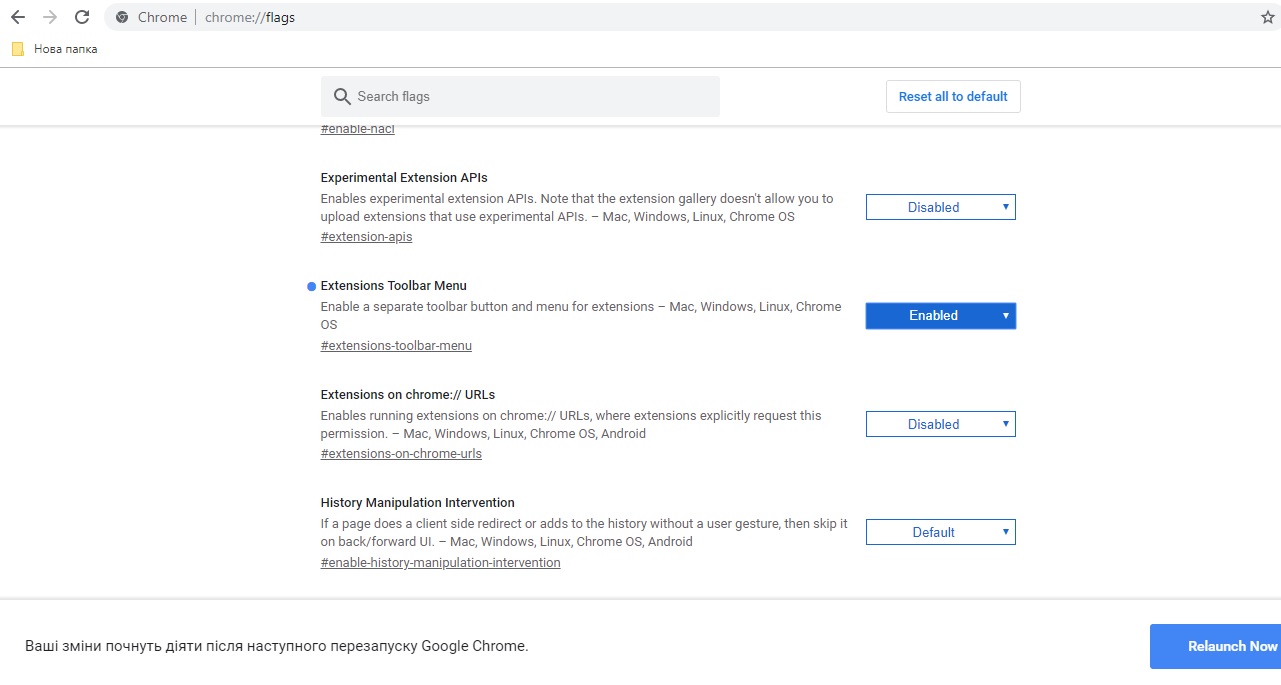

- Для цього перейдіть на сторінку chrome://flags і знайдіть функцію Extension Toolbar menu.

- Активуйте її і перезавантажте браузер, щоб зміни вступили в силу.

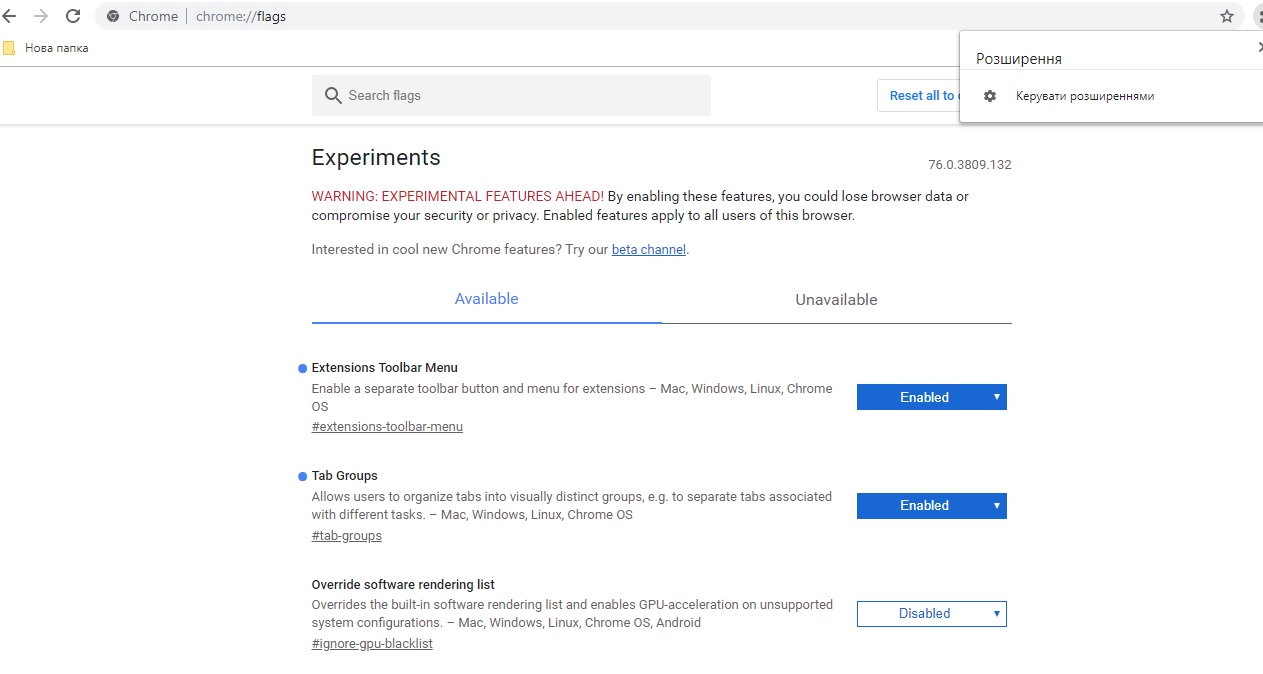

- Зверніть увагу на ту частину, де раніше розташовувалися розширення – її замінила іконка пазла.

- Натисніть на пазл і Ви побачите, що всі розширення тепер з’являються в випадаючому меню.

Цю надбудову складно назвати функцією з категорії must have, проте вона буде вельми доречною тим, хто одночасно використовує кілька розширень, які псують інтерфейс Google Chrome. А таке виконання дозволить встановити ще більше браузерного ПЗ, не переживаючи, що воно буде кидатися в очі або заважати використанню адресного рядка.

У той же час важливо розуміти, що, незважаючи на зручність, встановлення великої кількості розширень може призвести до уповільнення роботи Google Chrome, підвищення навантаження на “залізо” комп’ютера і надмірної витрати оперативної пам’яті. Це можна відстежити в Диспетчері завдань, вбудованому в браузер. Тому ми б рекомендували встановлювати тільки ті розширення, які Вам насправді потрібні, видаляючи ті, чиїх функції Вам більше не потрібні.

До речі, Google представила можливість автоматичного створення резервних копій на Android, якою зможуть скористатися передплатники хмарного сервісу Google One.

Нагадаємо, Apple часто називала свою мобільну операційну систему однією з найбільш захищених і безпечних, але хакерам вже вдалося знайти серйозну уразливість в одній з останніх бета-версій iOS 13.

Також багато людей вважають, ніби програмні продукти Apple безпечніші, ніж інші, однак, як показують дані телеметрії за перше півріччя 2019 року, “яблучна” екосистема все більше цікавить кіберзлочинців.

Стало відомо, що зловмисники можуть використовувати справжні файли Microsoft Teams для виконання шкідливого навантаження за допомогою підробленої папки встановлення.

У “пісочниць” від VMware, Comodo та Microsoft, схоже, з’явилася альтернатива від Sophos – Sandboxie. Тепер вона безкоштовна – виробник виклав код у загальний доступ.

Нещодавно дослідники з кібербезпеки виявили існування нової та раніше не виявленої критичної вразливості на SIM-картах, яка могла б давати можливість віддаленим зловмисникам компрометувати цільові мобільні телефони та шпигувати за жертвами, лише надсилаючи SMS.

Зверніть увагу, кількість шкідливих програм і виявлених вразливостей на платформі iOS значно зросла. Про це свідчать дані звіту компанії ESET щодо актуальні загрози для власників мобільних пристроїв Apple.

Нові iPhone у майбутньому матимуть не лише новий дизайн, але й підекранний сканер відбитків пальців. Однак, як стало відомо, Apple працює над абсолютно новим способом біометричної ідентифікації для своїх пристроїв.

Після того, як на Вашому смартфоні оселиться вірус, він починає “поводитись дивно”. Є ряд непрямих ознак, які свідчать про те, що Ваш девайс містить небажане програмне забезпечення. З цієї статті Ви дізнаєтесь, як без спеціальних програм знайти та видалити його.