Веб-адреси, що закінчуються на “.onion”, відрізняються від звичайних доменних імен — до них неможливо отримати доступ через стандартний браузер. Адреси з розширенням “.onion” вказують на приховані сервіси Tor у глибокій мережі (deep web). Багато сайтів глибокої мережі містять небезпечний контент, а чимало з них є шахрайськими або незаконними. Радимо утриматися від вільного перегляду .onion сайтів — використовуйте цю можливість лише для доступу до конкретних ресурсів із вагомою причиною.

Що таке .onion сайт?

Сайти з доменом верхнього рівня .onion — це веб-ресурси, орієнтовані на конфіденційність, доступ до яких можливий лише через мережу Tor.

Tor (скорочення від “the onion router”) — це анонімна комп’ютерна мережа. Вона частково фінансується урядом США та розроблена для допомоги людям у країнах, де доступ до інтернету може цензуруватися або контролюватися. Коли ви підключаєтеся до Tor, ваша інтернет-активність передається через мережу Tor, що забезпечує анонімність і дозволяє отримувати доступ до заблокованих у вашій країні сайтів.

Отже, коли ви заходите на Google.com через Tor, ваш запит переходить від одного релея Tor до іншого, поки не досягне вихідного вузла. Цей вихідний вузол зв’язується з Google.com від вашого імені та повертає вам відповідь Google. Для Google це виглядає так, ніби до нього звертається IP-адреса вихідного вузла, а не ваша власна.

Однак це означає, що “останню милю” трафіку можуть відстежувати організації, які контролюють або навіть керують вихідними вузлами — особливо якщо ваш трафік не зашифрований. Адреса .onion вказує на прихований сервіс Tor — сервер, до якого можна отримати доступ лише через Tor. Це означає, що вашу активність в інтернеті не зможуть відстежити ті, хто спостерігає за вихідними вузлами Tor. Також це дозволяє власникам сайтів приховувати свої сервери за допомогою мережі Tor, роблячи їх теоретично недоступними для виявлення.

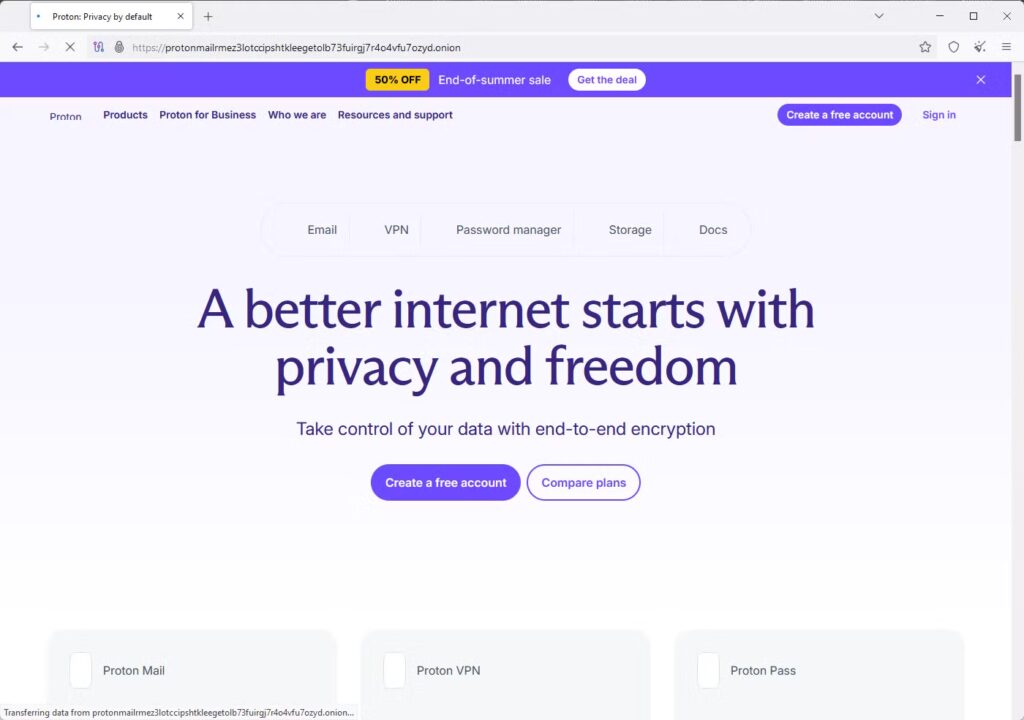

Наприклад, компанія Proton, відома своїми хмарними сервісами з фокусом на конфіденційність, підтримує onion-адресу за посиланням “https://protonmailrmez3lotccipshtkleegetolb73fuirgj7r4o4vfu7ozyd.onion”.

Facebook також підтримує офіційну адресу прихованого сервісу Tor: “facebookwkhpilnemxj7asaniu7vnjjbiltxjqhye3mhbshg7kx5tfyd.onion”.

Це дозволяє заходити на Facebook через Tor, при цьому ваше з’єднання ніколи не залишає мережу Tor, де його можна було б відстежити. Це може бути корисним у країнах, які блокують Facebook.

Не обов’язково використовувати Tor постійно, оскільки він помітно повільніший за звичайний перегляд інтернету, але це корисний інструмент для анонімізації вашої активності в мережі та обходу цензури.

Як отримати доступ до .onion сайтів через браузер Tor

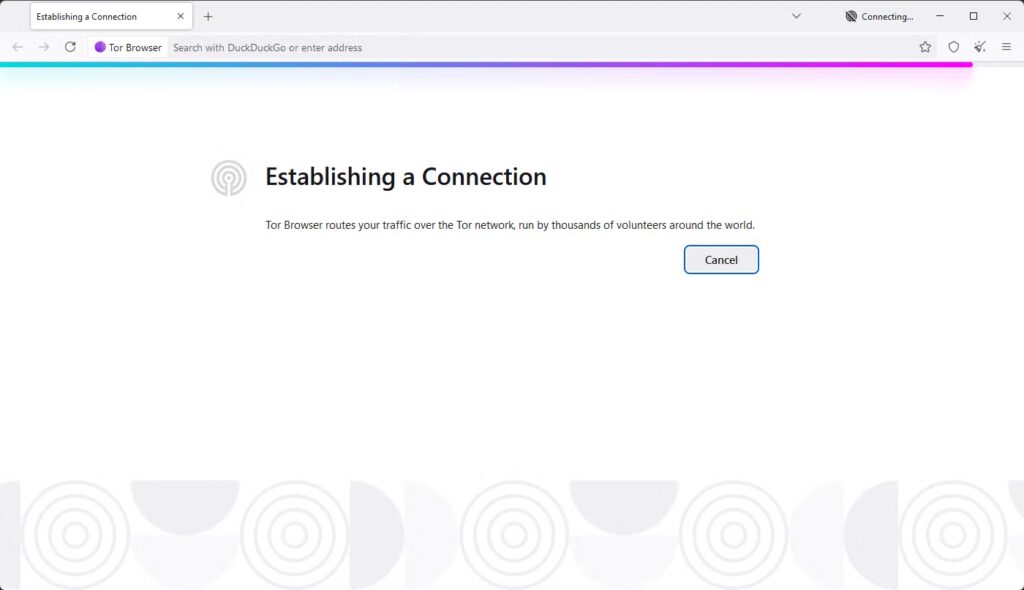

Для доступу до .onion адреси вам потрібно використовувати браузер Tor. Це модифікована версія Firefox, налаштована для підключення до сайтів через мережу Tor.

Завантажте браузер Tor з офіційного сайту проєкту Tor. Він доступний для Windows, Mac, Linux та Android.

Проєкт Tor досі не пропонує офіційних додатків для iPhone або iPad, але в App Store Apple доступні деякі сторонні програми.

Після запуску браузера Tor введіть .onion адресу в адресний рядок. Наприклад, для доступу до прихованого сервісу Proton введіть наступну адресу:

https://protonmailrmez3lotccipshtkleegetolb73fuirgj7r4o4vfu7ozyd.onionАбо для доступу до прихованого сервісу пошукової системи DuckDuckGo введіть:

https://duckduckgogg42xjoc72x3sjasowoarfbgcmvfimaftt6twagswzczad.onion/Під час використання браузера Tor ви можете натискати на посилання .onion адрес, і вони завантажуватимуться у звичайному режимі. Але працюватимуть вони лише в браузері Tor при підключенні до мережі.

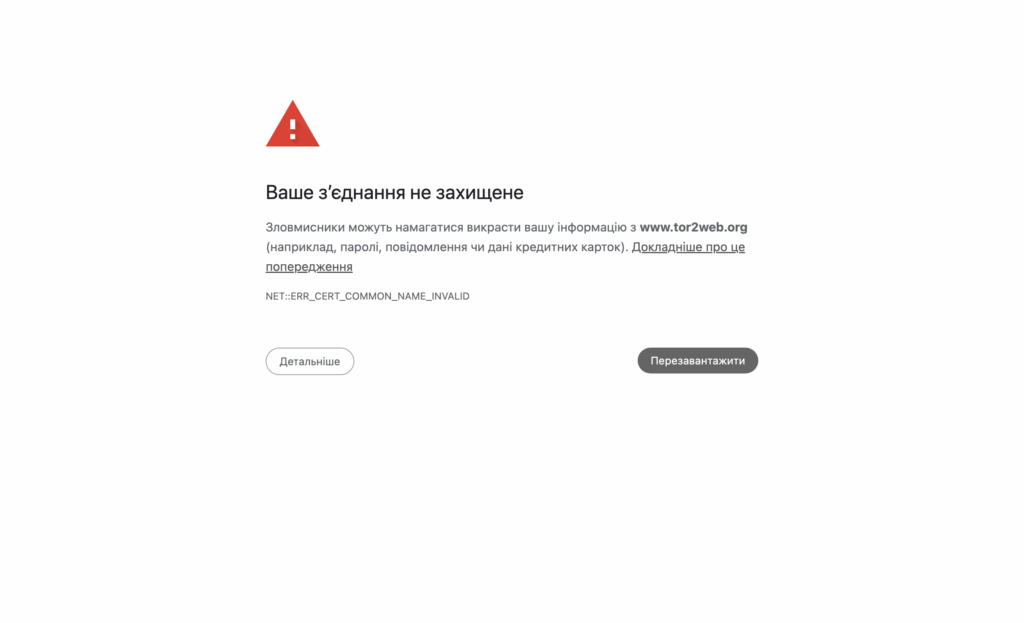

Не заходьте на .onion сайти через проксі-сервери

Ви також можете отримувати доступ до .onion сайтів без запуску Tor через проксі-сервери, які підключаються до Tor замість вас. Проксі підключається до Tor, а потім перенаправляє вам трафік через звичайний інтернет.

Однак це дуже погана ідея! Ви втрачаєте анонімність, яку зазвичай маєте при підключенні до .onion сайту через браузер Tor. Адже в цьому і полягає вся суть .onion адреси. Сайт, до якого ви заходите, зберігає свою анонімність, але хтось, хто контролює ваше з’єднання, може бачити, до якого сайту ви підключаєтеся. Провайдер послуг також може бачити, куди ви заходите, та намагатися перехопити будь-яку інформацію, яку ви можете надавати.

Tor2web працює саме таким чином, але не варто його використовувати, якщо ви не знаєте точно, що робите. Багато .onion сайтів навіть показуватимуть попередження про безпеку, якщо ви спробуєте зайти на них через такі сервіси.

Де шукати списки .onion сайтів?

Пошукайте в інтернеті каталоги .onion сайтів — більшість таких списків самі розміщуються на .onion адресах, і для доступу потрібен Tor.

Важливе застереження

Ще раз наголошуємо: багато .onion сайтів містять дуже небезпечний контент, а чимало з них, ймовірно, є шахрайськими. Радимо по можливості уникати таких ресурсів. Намагайтеся не переглядати .onion сайти випадковим чином через Tor — натомість підключайтеся безпосередньо до конкретних сайтів, які вам потрібні або до яких ви хочете отримати доступ з виправданою метою.