Знайома ситуація, коли загубили свій смартфон Android, увесь дім перевернули, а гаджет так і не знайшли. Але чи відомо Вам, що є один досить ефективний спосіб, щоб знайти пристрій?

У всіх версіях ОС Android, починаючи з 4.4, для пошуку пристрою є потрібна функція “Віддалене управління Android”, а починаючи з версії 5.0, функція увімкнена за замовчуванням.

Що потрібно, щоб скористатися даною функцією?

- Доступ до Інтернету на смартфоні.

- Налаштований екаунт Google.

- Бажано, щоб був увімкнений GPS.

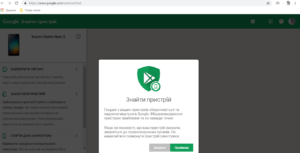

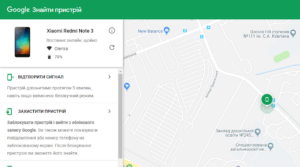

Щоб знайти свій смартфон, Вам потрібно увійти в сервіс Google (https://www.google.com/android/find) з того ж облікового запису, який ввімкнено на загубленому телефоні. У меню зліва будуть дії, які Ви можете зробити зі своїм смартфоном.

Знайти телефон

Місцезнаходження вказується на карті, розташованій праворуч від меню. Функція спрацює, якщо смартфон підключений до мобільного Інтернету, Wi-Fi, GPS.

Продзвонити

Функція хороша, якщо апарат втрачений на невеликій території, наприклад, це може бути квартира. Навіть якщо є звичка тримати смартфон без звуку постійно, дзвінок буде здійснений на повну гучність протягом п’яти хвилин.

Заблокувати

Якщо смартфон загубився поза кімнатою, а пошук не вдався, то можна заблокувати телефон і вивести на екран повідомлення з проханням повернути пристрій власнику, а також залишити свої дані.

Стерти дані

Функція очистить смартфон, як при скиданні до заводських налаштувань. Також будуть видалені дані з SD-карти, але це залежить від моделі телефону і версії Android.