Мільярди смартфонів, планшетів, лептопів і IoT-пристроїв із підтримкою Bluetooth знаходяться в зоні ризику в зв’язку з новою вразливістю, виявленої дослідницької командою з Університету Пердью (США).

Проблема, що отримала назву BLESA (Bluetooth Low Energy Spoofing Attack), зачіпає пристрої, що використовують протокол Bluetooth Low Energy (BLE). Як правило, більшість досліджень в області безпеки BLE сфокусовані на процесі сполучення і ігнорують інші механізми протоколу. У своєму дослідженні фахівці сконцентрувалися на механізмі перепідключення – операції, що здійснюється після аутентифікації BLE-пристроїв під час сполучення.

Перепідключення відбувається, коли пристрої виходять, а потім повертаються в зону дії Bluetooth. При цьому повинна здійснюватися перевірка криптографічних ключів під час процесу сполучення, однак, в офіційній специфікації BLE немає чіткого опису механізму перепідключення, що призводить до проблем, пов’язаних з реалізацією цієї операції виробниками. Зокрема, кажуть дослідники, аутентифікація під час переключення є опціональною, а не обов’язковою.

Вчені проаналізували декілька програмних стеків, використовуваних для підтримки BLE-з’єднання в різних операційних системах. Як з’ясувалося, BlueZ (IoT-пристрої на Linux), Fluoride (Android) і iOS BLE стек виявилися уразливими до атаки BLESA, BLE-стек в Windows проблеми не схильний до.

Як зазначається, Apple вже виправила дану уразливість (CVE-2020-9770), реалізація BLE в Android все ще уразлива.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Як обмежити перегляд небажаного контенту для дітей у TikTok? Поради для батьків

Як заблокувати небажаний контакт у Facebook? – ІНСТРУКЦІЯ

Як зупинити відстеження небажаними програмами Вашої точної геолокації? ІНСТРУКЦІЯ

Як скопіювати файли на USB-накопичувач на Chromebook? – ІНСТРУКЦІЯ

Нагадаємо, виявили нову шпигунську кампанію проти користувачів Android, в рамках якої зловмисники поширюють “Pro-версію” TikTok. Шкідливе ПЗ здатне захоплювати контроль над базовими функціями пристрою – робити фотографії, читати і відправляти SMS-повідомлення, здійснювати телефонні дзвінки і запускати додатки.

Також співробітники компанії Facebook вручну переглядають запити на розкриття інформації користувачів, не перевіряючи електронні адреси тих, хто запитує доступ до порталів, призначених виключно для співробітників правоохоронних органів. Іншими словами, будь-хто, у кого є електронна адреса, може отримати доступ до порталів, де правоохоронні органи запитують дані про користувачів Facebook і WhatsApp.

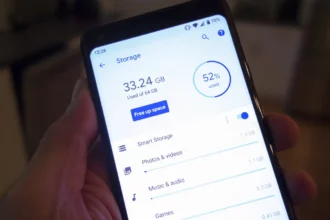

З’явилася офіційно ОС Android 11, яка розповсюджується серед компаній-виробників смартфонів та розробників Android. Остання версія мобільної ОС Google фокусується на трьох ключових темах – людське життя, елементи керування та конфіденційність – і робить їх більш помітними на Вашому смартфоні.

Фахівці Колумбійського університету провели дослідження на предмет безпеки Android-додатків, і 306 додатків містили серйозні криптографічні уразливості. Найпоширенішими проблемами опинилися використання небезпечного генератора псевдовипадкових чисел, непрацюючі хеш-функції, використання режиму роботи CBC, повторне використання паролів (в тому числі ненадійних) тощо.

Уразливість BLURtooth можуть використовувати хакери для перезапису ключів аутентифікації Bluetooth. За допомогою уразливості BLURtooth зловмисник може маніпулювати компонентом CTKD для перезапису ключів аутентифікації Bluetooth і таким чином отримати доступ до підтримуючих Bluetooth сервісів і додатків на тому ж пристрої.