Уявіть собі: ви сперечаєтесь з кимось в інтернеті (бо ж в інтернеті завжди хтось неправий), і тут ваш опонент, вичерпавши всі свої аргументи, завдає останнього удару – “Я тебе по IP вирахую!1!1!” Ця погроза вочевидь має вас налякати і змусити вимкнути не тільки інтернет, а і світло в домі, або навіть переїхати, бо на вашому порозі ось-ось з’явиться цілий загін хакерів, озброєних ноутбуками! Вони прийшли за вами, бо знайшли вашу IP-адресу. Звучить як сценарій голлівудського фільму, але чи є в цьому хоч крапля правди?

Насправді ні. Якщо у когось є ці дані, знайти вас за ними не вийде. Так що всі подібні зауваження в конфліктах абсолютно голослівні і зазвичай виходять від людей, які мають туманне уявлення про IP-адреси і їх специфіку.

IP-адреса: ваш цифровий паспорт чи квиток на потяг параної?

Якщо не вдаватися в технічні подробиці, то це унікальний ідентифікатор, який має будь-який пристрій, підключений до інтернету. Він складається з чисел, розділених крапками або двокрапками на кшталт “192.168.1.1”. Як і поштова адреса, IP-адреса використовується для зв’язку: на неї надсилаються електронні листи, запити з сайтів та інша інформація під час роботи в інтернеті.

IP-адреси можуть бути статичними та динамічними. Як зрозуміло з назви, перші є постійними, а другі можуть змінюватися при кожному з’єднанні. Також існують такі поняття, як білий і сірий IP. Білий є особистим і виділяється тільки вам, а сірий – це загальна адреса, через який в інтернет виходять кілька користувачів (наприклад, весь під’їзд або навіть будинок).

За замовчуванням провайдери видають сірі динамічні адреси, а за статичні та білі адреси вимагають окрему плату. Так, швидше за все, у людини буде сіра динамічна адреса, з якої неймовірно складно визначити місце розташування.

Як можна дізнатися чужу IP-адресу?

Так, але не все так просто. Щоб визначити IP, потрібно отримати прямий запит від пристрою користувача. Наприклад, якщо він відправляє вам електронний лист, то IP-адресу можна подивитися в розширеній інформації в повідомленні. Ще один варіант – людина перейде за посиланням зі спеціального сервісу трекера, який відстежить ланцюжок з’єднань і покаже адресу. Тому в повсякденному житті звичайному користувачеві навряд чи вдасться дізнатися IP випадкової людини в інтернеті.

Отже, чи можуть мене знайти по IP?

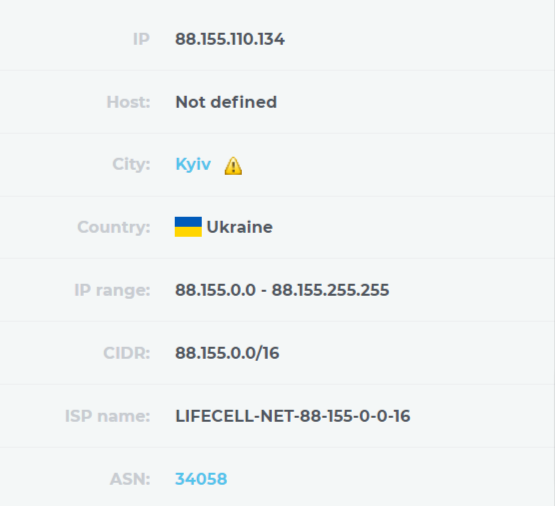

Теоретично — так, але з великою кількістю “але”. Ось ви, наприклад, залишили коментар під відео на YouTube чи написали щось у соцмережах. Хтось дуже зацікавився вами і вирішив дізнатися вашу IP-адресу. Тепер він знає… звідки ви виходите в інтернет. Однак, замість точних координат типу “вулиця Квітнева, дім 123”, їм випаде щось типу “Ваш IP з міста Київ. Можливо”. Це як намагатись знайти голку в копиці сіна, знаючи, що голка десь у… країні. Наприклад, популярний сервіс 2ip здатний показати приблизне місце розташування на рівні населеного пункту. Однак далеко не факт, що геолокація буде правильною.

Чому місце розташування неточне?

Справа в тому, що територіальна приналежність IP-адрес ґрунтується на даних, наданих провайдерами, і повністю залежить від їх точності.

Адреси з доступного провайдерам набору призначаються певним регіонам, але іноді вони можуть змінюватися — звільнені IP-адреси з одного міста часто перепризначаються іншому. Саме тому сайти магазинів уточнюють ваше місце розташування, виводячи повідомлення на кшталт «Ваше місто Київ?». І як ви могли помітити, вони часто помиляються.

А хакери? Вони ж завжди можуть знайти мене!

І тут ми входимо у світ міфів. Звичайно, кіношні хакери можуть будь-кого за пару секунд знайти по IP, і тут же на екрані виникає карта світу з червоною точкою на вашому домі. Але реальність трохи інша. Навіть якщо хакери знають вашу IP-адресу, їм потрібно щось більше, ніж магічний клік, щоб точно визначити ваше місцезнаходження.

Щоб дістатися до справжніх даних, потрібно звертатися до вашого інтернет-провайдера. І ні, він не зливає вашу інформацію просто так — тільки за рішенням суду чи на вимогу серйозних організацій. Тож якщо ви не задіяні у шпигунській операції, можна спати спокійно.

Держави та спецслужби: для кого IP важливий?

Якщо ви раптом не герой шпигунського трилера або геній кібершахрайства, навряд чи спецслужби хочуть вас знайти по IP. Але якщо ви плануєте серйозно погратись із законом, то, можливо, колись прийде час для поліції або інших служб отримати дозвіл на перевірку вашої активності в інтернеті. Та навіть тоді, вони просто не можуть взяти і знайти по IP кого завгодно.

Як захистити себе?

Якщо раптом у вас з’явилося відчуття, що хтось пильно стежить за кожним вашим кліком і планує знайти по IP, є кілька способів приховати свою IP-адресу:

- VPN: це ваш супергеройський плащ у цифровому світі. VPN перенаправляє ваш трафік через сервер у іншій країні. Так що, навіть якщо хтось отримає вашу IP-адресу, він побачить, що ви, мабуть, десь у Швеції, а не сидите вдома у себе на дивані.

- Tor: це для тих, хто любить складніше. Tor шифрує ваш трафік і відправляє його через кілька серверів по всьому світу, роблячи майже неможливим відстежити, де ви насправді.

- Не залишати слідів: якщо ви занепокоєні своєю приватністю, не завжди варто ділитися особистою інформацією у публічних місцях або залишати коментарі під сумнівними постами. Чим менше інформації, тим менше можливостей для “полювання” на вас.

Висновок

IP-адреса — це не якийсь магічний ключ до вашого місця перебування. Звичайний інтернет-користувач навряд чи стане ціллю для когось лише через IP. Тож, продовжуйте насолоджуватись інтернетом, але зберігайте трохи здорового глузду. Ваша цифрова безпека — це не лише питання чисел, а й ваших дій в мережі.

Так що можна видихнути. Вони не під дверима з лупою. Поки що…