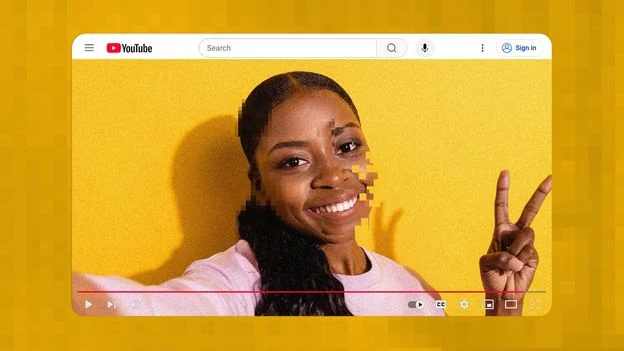

YouTube приховано застосовував штучний інтелект для покращення відео, завантажених користувачами, без відома чи згоди авторів, що викликало широкий резонанс серед творців контенту, які виявили тонкі, але помітні зміни у своїх оригінальних роботах. Платформа підтвердила цю практику після того, як автори почали публічно документувати несанкціоновані зміни свого контенту.

Популярний музичний ютубер Рік Беато з понад п’ятьма мільйонами підписників першим помітив, що щось не так із його нещодавніми завантаженнями. «Я подумав: “Дідько, моє волосся виглядає дивно”. І чим уважніше дивився, тим більше здавалося, що на мені макіяж», — розповів Беато BBC. «Я подумав: “Може, мені просто здається?”» Виявилося, що ні.

Автори документують несанкціоновані зміни

Колега-музикант Ретт Шалл із понад 700 тисячами підписників опублікував у серпні відео з розслідуванням того, що він називає «примусовим ШІ-масштабуванням» свого контенту. Шалл порівняв свої оригінальні завантаження з тим, що з’являлося на YouTube, виявивши ефект «олійного живопису», який робив його відео штучно покращеними з більш гладкими текстурами та посиленими деталями.

«Якби я хотів цього жахливого надмірного загострення, я б зробив це сам», — сказав Шалл у своєму відео. «Але головне те, що це виглядає згенеровано ШІ. Я вважаю, що це глибоко спотворює мене, те, що я роблю, та мій голос в інтернеті».

Читайте також: YouTube програє війну з блокувальниками реклами

YouTube підтверджує обмежений експеримент

Після місяців спекуляцій YouTube офіційно визнав цю практику через речника Рене Річчі, керівника редакції та зв’язків із авторами платформи. «Ми проводимо експеримент із вибраними YouTube Shorts, який використовує традиційні технології машинного навчання для усунення розмитості, шуму та покращення чіткості відео під час обробки (подібно до того, що робить сучасний смартфон під час запису відео)», — написав Річчі в X.

Компанія наголосила, що покращення не здійснюються за допомогою генеративного ШІ та описала експеримент як обмежений за масштабом. Однак YouTube відмовився уточнити, скільки користувачів зачеплено, або надати деталі про те, чи матимуть автори можливість вимкнути ці модифікації.

Зростають занепокоєння індустрії

Ці розкриття підняли ширші питання про згоду та автентичність у створенні цифрового контенту, особливо коли платформа одночасно веде боротьбу зі спам-контентом, згенерованим ШІ, водночас застосовуючи ШІ-модифікації до автентичної роботи авторів. Такий подвійний підхід змусив авторів поставити під сумнів мотиви платформи, а Дейв Віскус, генеральний директор стримінгового сервісу Nebula, назвав несанкціоноване використання робіт авторів «крадіжкою» та «неповагою».

Крім індивідуальних занепокоєнь авторів, ця суперечка сигналізує про ширший перехід до екосистем контенту, в яких домінує ШІ, у всіх соціальних медіа-платформах. Музичні автори особливо голосно висловлювали свої страхи, що ШІ може «назавжди змінити реальність» без згоди, тоді як експерти індустрії попереджають, що такі практики можуть прискорити подібне впровадження на інших платформах з ризиком відчуження основних користувачів.