Фігуранти розробили та продавали шкідливе програмне забезпечення, яке “обходило” антивірусні програми і викрадало логіни, паролі, дані банківських карт та електронних гаманців користувачів Інтернету. За такі дії зловмисникам може загрожувати до шести років ув’язнення.

Протиправну діяльність двох фігурантів викрили співробітники відділу протидії кіберзлочинам Вінниччини спільно зі слідчим відділом поліції Вінниці.

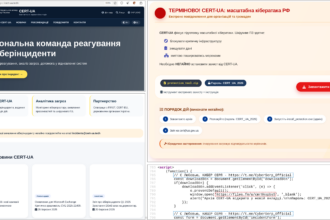

Встановлено, що двоє місцевих жителів 20-ти та 28-ми років створили “вірус”, який викрадав конфіденційні дані користувачів, зокрема паролі, дані банківських карт та електронних гаманців. Шкідливе програмне забезпечення було непомітним для антивірусних програм і давало змогу віддалено ним керувати. Свою розробку чоловіки продавали у Darknet на хакерських форумах. Один примірник “вірусу” коштував понад 80 тисяч гривень. Попередньо встановлено, що таким чином правопорушники встигли заробити понад чверть мільйона гривень.

Для розповсюдження шкідливого програмного забезпечення зловмисники створювали окремі вебресурси, де користувачам пропонувалося завантажити популярні програми і додатки. Однак разом із завантаженим, на комп’ютерну техніку та ґаджети потрапляв “вірус”.

Наразі працівники поліції встановлюють потерпілих осіб та суму завданих збитків.

Аби убезпечити свої ґаджети та комп’ютерну техніку від потрапляння шкідливого програмного забезпечення, кіберполіція радить:

– не переходити за сумнівними посиланнями, у тому числі за тими, що надходять в електронних листах та месенджерах;

– завантажувати додатки та програмне забезпечення тільки з перевірених джерел;

– використовувати надійні, складні паролі, окремі для кожного облікового запису.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Як змінити обліковий запис Google за замовчуванням на комп’ютері? – ІНСТРУКЦІЯ

Як використовувати Google Duo для здійснення відеодзвінків? – ІНСТРУКЦІЯ

Як безпечно вітати, спілкуватися, святкувати через Інтернет? Поради

Як додавати, редагувати або видаляти збережені паролі в Microsoft Edge? – ІНСТРУКЦІЯ

Зверніть увагу, більшість фішинг-кампаній працюють шляхом використання імен відомих компаній, брендів та продуктів. Мета зловмисників – змусити користувачів думати, що початкове повідомлення надходить від законної особи, збільшуючи тим самим шанси, що Ви натиснете та ініціюєте завантаження шкідливого програмного забезпечення.

Окрім цього, Google Project Zero розкрив уразливість “нульового дня” у Windows, спричинену неправильним виправленням CVE-2020-0986 – недоліка безпеки, шо став відомим з кампанії, яка отримала назву Operation PowerFall.

До речі, через одинадцять місяців після того, як компанія Microsoft офіційно припинила технічну підтримку операційної системи Windows 7, Google нарешті закликала розробників Chromium припинити використання цієї ОС.